Noile vulnerabilități din cPanel și WHM permit executarea de cod și atacuri de tip DoS

Sursă: https://cybersecuritynews.com

cPanel a dezvăluit trei vulnerabilități critice de securitate, identificate cu codurile CVE-2026-29201, CVE-2026-29202 și CVE-2026-29203, care afectează panoul de control pentru găzduire web cPanel & WHM, utilizat pe scară largă, precum și platforma WP Squared (WP2).

Aceste vulnerabilități, expun serverele la citirea arbitrară a fișierelor, injectarea de cod Perl și atacuri de tip denial-of-service (DoS), ceea ce face ca aplicarea imediată a patch-urilor să fie esențială pentru furnizorii de găzduire web și administratorii de servere.

În aprilie, o altă vulnerabilitate cPanel, identificată cu codul CVE-2026-41940, a fost exploatată în mod public, permițând atacatorilor să ocolească complet mecanismele de autentificare.

CVE-2026-29201 – prima vulnerabilitate se regăsește în funcția adminbin feature::LOADFEATUREFILE, care nu validează corespunzător parametrul numelui fișierului de date. Un atacator poate transmite o cale relativă ca argument, ceea ce face ca un fișier arbitrar de pe server să devină accesibil pentru citire de către oricine.

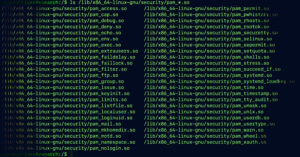

Acest tip de vulnerabilitate de tip path traversal poate expune fișiere sensibile ale sistemului, inclusiv fișiere de configurare, date de autentificare și chei private, oferind atacatorilor un punct de sprijin pentru compromiterea mai profundă a sistemului.

CVE-2026-29202 – a doua vulnerabilitate, și cea mai gravă, este o vulnerabilitate de tip Perl code injection identificată în API-ul create_user, legată în mod specific de parametrul plugin. Atunci când date de intrare nevalidate ajung la acest parametru, atacatorii pot injecta și executa cod Perl arbitrar pe server.

CVE-2026-29203 – a treia vulnerabilitate provine din gestionarea necorespunzătoare a symlink-urilor, permițând utilizatorilor să modifice drepturile de acces (chmod) ale unui fișier arbitrar din sistem.

Această configurare necorespunzătoare poate fi exploatată pentru a perturba operațiunile critice ale sistemului, ducând la atacuri de tip denial-of-service, și ar putea fi, de asemenea, combinată cu alte vulnerabilități pentru a escalada privilegiile și a obține acces administrativ neautorizat.

Toate cele trei vulnerabilități afectează același interval de versiuni cPanel & WHM. cPanel a lansat patch-uri pentru toate ramurile active.

Administratorii ar trebui să actualizeze la una dintre următoarele versiuni sau la o versiune mai recentă: 11.136.0.9, 11.134.0.25, 11.132.0.31, 11.130.0.22, 11.126.0.58, 11.124.0.37, 11.118.0.66, 11.110.0.116, 11.110.0.117, 11.102.0.41, 11.94.0.30 sau 11.86.0.43. Utilizatorii WP Squared ar trebui să actualizeze la versiunea 11.136.1.10 sau o versiune ulterioară.

Având în vedere că CVE-2026-29202 permite executarea directă a codului, iar CVE-2026-29203 deschide calea către escaladarea privilegiilor, aceste vulnerabilități reprezintă un risc major pentru mediile de hosting partajat în care mai mulți utilizatori își desfășoară activitatea pe un singur server.

Administratorii sunt îndemnați să aplice patch-urile disponibile fără întârziere și să verifice jurnalele serverului pentru orice semne de activitate de exploatare.

Sursă: https://cybersecuritynews.com/cpanel-and-whm-flaws/