Viermele Mini Shai-Hulud compromite pachete majore: TanStack, Mistral AI, Guardrails AI și altele

Sursă: https://thehackernews.com/

Actorul de amenințare cunoscut sub numele de TeamPCP a fost identificat ca responsabil pentru compromiterea unor pachete npm și PyPI aparținând unor companii precum TanStack, UiPath, Mistral AI, OpenSearch și Guardrails AI, în cadrul unei noi campanii denumite Mini Shai-Hulud.

Cum funcționează atacul

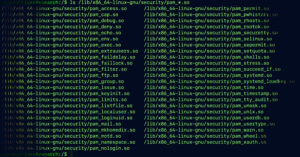

Pachetele npm afectate au fost modificate pentru a include un fișier JavaScript obfuscat (router_init.js), conceput să analizeze mediul de execuție și să lanseze un program complet de furt de credențiale, capabil să vizeze furnizori cloud, portofele de criptomonede, instrumente AI, aplicații de mesagerie și sisteme CI, inclusiv GitHub Actions.

Datele furate sunt exfiltrate către domeniul „filev2.getsession[.]org”. Utilizarea infrastructurii Session Protocol este o alegere deliberată, deoarece domeniul aparține unui serviciu de mesagerie descentralizat axat pe confidențialitate și este puțin probabil să fie blocat în mediile enterprise.

Malware-ul este capabil să instaleze hook-uri de persistență în Claude Code și Microsoft Visual Studio Code pentru a supraviețui repornirilor și a reexecuta programul de furt la fiecare lansare a IDE-urilor.

Tehnica de propagare

Ceea ce diferențiază acest vierme este capacitatea sa de a se răspândi singur către alte pachete, prin localizarea unui token npm publicabil cu opțiunea bypass_2fa setată pe true, enumerând toate pachetele publicate de același maintainer și schimbând un token GitHub OIDC cu un token de publicare per pachet, ocolind astfel autentificarea tradițională în totalitate.

TanStack a identificat că breșa a implicat un atac în lanț prin GitHub Actions, folosind trigger-ul pull_request_target, compromiterea cache-ului GitHub Actions și extragerea din memorie a unui token OIDC din procesul runner-ului GitHub Actions.

Gravitate record

Compromiterea lanțului de aprovizionare TanStack a primit identificatorul CVE-2026-45321, cu un scor CVSS de 9.6 din 10, indicând severitate critică. Incidentul a afectat 42 de pachete și 84 de versiuni din ecosistemul TanStack.

Aceasta este prima documentare a unui vierme npm care produce pachete malițioase cu atestări SLSA Build Level 3 valide, fiind un nivel extrem de rar de escaladare.

Pachete afectate

Printre pachetele compromise se numără:

- guardrails-ai@0.10.1 (PyPI)

- mistralai@2.4.6 (PyPI)

- @opensearch-project/opensearch@3.5.3, 3.6.2, 3.7.0, and 3.8.0

- @squawk/mcp@0.9.5

- @squawk/weather@0.5.10

- @squawk/flightplan@0.5.6

- @tallyui/connector-medusa@1.0.1, 1.0.2, and 1.0.3

- @tallyui/connector-vendure@1.0.1, 1.0.2, and 1.0.3

Microsoft, în analiza sa privind pachetul PyPI rău intenționat „mistralai”, a declarat că acesta este conceput pentru a descărca un program de furt al datelor de autentificare de pe un server la distanță („83.142.209[.] 194”) care include o logică de recunoaștere a țării pentru a evita mediile în limba rusă și o „ramură distructivă cu geofence care are o șansă de 1 la 6 de a executa rm -rf / atunci când sistemul pare să se afle în Israel sau Iran.

Sursă: https://thehackernews.com/2026/05/mini-shai-hulud-worm-compromises.html