Malware-ul TCLBANKER vizează utilizatorii prin intermediul unor module Worm care se propagă automat prin WhatsApp și Outlook

Sursă: https://cybersecuritynews.com

Un Trojan bancar extrem de sofisticat, denumit TCLBANKER, monitorizat în cadrul campaniei REF3076, acest malware reprezintă o actualizare majoră a familiilor mai vechi Maverick și SORVEPOTEL.

Se remarcă prin faptul că utilizează un program de instalare Logitech fals, dar semnat digital, pentru a infecta sistemele și se răspândește automat prin WhatsApp și Microsoft Outlook.

Atacul începe atunci când un utilizator descarcă un fișier ZIP rău intenționat. În interiorul acestei arhive se află un program de instalare care exploatează un program Logitech real, semnat digital, numit Logi AI Prompt Builder.

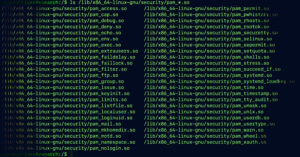

Folosind o tehnică cunoscută sub numele de DLL side-loading, atacatorii determină aplicația legitimă Logitech să încarce un fișier rău intenționat în locul componentelor sale obișnuite de sistem. Odată activat, loader ascuns preia controlul asupra sistemului pentru a pregăti etapele următoare ale atacului.

TCLBANKER a fost conceput cu atenție pentru a se ascunde de specialiștii din domeniul securității. Înainte de a se dezarhiva complet, verifică dacă computerul rulează într-un mediu sandbox. Caută instrumente de depanare, mașini virtuale și anumite programe antivirus.

Acest instrument monitorizează în permanență browserul web al utilizatorului pentru a detecta dacă acesta accesează unul dintre cele 59 de site-uri vizate, fie că sunt bănci, platforme de tehnologie financiară sau site-uri de criptomonede. Atunci când se identifică o potrivire, programul malware se conectează la un server la distanță.

Pentru a sustrage parolele, trojanul utilizează ferestre suprapuse pe întregul ecran, create cu ajutorul Windows Presentation Foundation de la Microsoft. Aceste ferestre acoperă întregul ecran și arată exact ca mesajele autentice ale serviciilor bancare sau ca ecranele oficiale ale Windows Update.

Acestea blochează ecranul, dezactivează scurtăturile de la tastatură, cum ar fi tasta Windows sau tasta Esc, și dezactivează instrumentele de captură a ecranului, astfel încât utilizatorul să nu poată înregistra înșelătoria. Utilizatorul este obligat să introducă codurile de securitate sau codurile personale de identificare direct în fereastra falsă creată de atacator.

Ceea ce face TCLBANKER extrem de periculos este capacitatea sa de a se răspândi automat. Primul modul al worm-ului vizează WhatsApp Web. Malware-ul scanează computerul în căutarea browserelor web precum Chrome sau Edge și caută conturi WhatsApp active.

În loc să ceară utilizatorului să scaneze un nou cod QR, programul malware clonează în secret datele de sesiune salvate. Apoi deschide o fereastră ascunsă a browserului, ocolește sistemele de detectare a bot-urilor și trimite mesaje de phishing și fișierul malware direct către contactele utilizatorului.

Specialiștiii au descoperit că al doilea modul al worm-ului se concentrează pe e-mail. Acesta deschide Microsoft Outlook în fundal și utilizează automatizarea COM Windows pentru a prelua controlul complet asupra contului de e-mail al utilizatorului.

Toate aceste activități rău intenționate sunt gestionate cu ajutorul unor instrumente cloud fără server, precum Cloudflare Workers. Folosind servicii cloud legitime, atacatorii pot schimba rapid serverele și pot evita blocarea de către sistemele simple de securitate a rețelei.

Pentru a se proteja împotriva TCLBANKER, instituțiile ar trebui să caute procese de fundal necunoscute generate de aplicațiile Logitech.

Echipele de securitate trebuie să monitorizeze clonarea neautorizată a profilurilor de browser și să fie atente la creșteri neobișnuite ale numărului de e-mailuri trimise din Microsoft Outlook.

Sursă: https://cybersecuritynews.com/tclbanker-malware-targets-users-whatsapp-outlook-worm-modules/