Vulnerabilitatea Notepad++ DLL Hijacking permite executarea de coduri malițioase

Sursă: https://cybersecuritynews.com

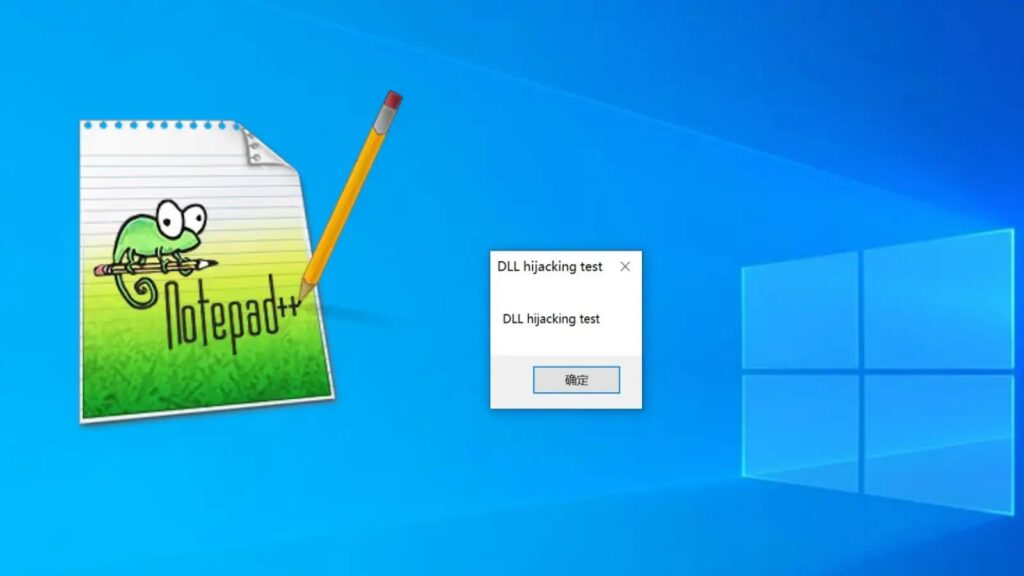

O vulnerabilitate recent detectată în Notepad++, popularul editor de cod sursă, ar putea permite atacatorilor să execute cod arbitrar pe sistemului utilizatorului.

Identificată ca CVE-2025-56383, vulnerabilitatea există în versiunea 8.8.3 și poate afecta toate versiunile instalate ale software-ului, punând în pericol milioane de utilizatori.

Vulnerabilitatea permite unui atacator local să execute codul prin plasarea unui fișier DLL rău intenționat într-o locație în care aplicația îl va încărca. Acest tip de atac subminează integritatea aplicației și poate fi utilizat pentru a stabili persistența sau pentru a escalada privilegiile pe un sistem compromis.

DLL (Dynamic Link Library) hijacking exploatează modul în care aplicațiile Windows caută și încarcă bibliotecile necesare. Dacă o aplicație caută un DLL fără a specifica o cale completă, aceasta poate căuta în mai multe directoare într-o ordine predefinită.

Un atacator poate plasa o bibliotecă DLL rău intenționată cu același nume ca una legitimă într-un director care este căutat înaintea locației reale a bibliotecii. Când utilizatorul lansează aplicația, biblioteca DLL rău intenționată este încărcată și executată în locul celei dorite.

În cazul Notepad++, vulnerabilitatea poate fi exploatată vizând fișierele DLL asociate pluginurilor sale. O persoană rău intenționată poate înlocui un fișier plugin, cum ar fi NppExport.dll, situat în directorul Notepad++\plugins\NppExport\, cu un fișier DLL rău intenționat creat special.

Pentru a rămâne nedetectat și a se asigura că aplicația continuă să funcționeze normal, atacatorul poate redenumi fișierul DLL original (de exemplu, în original-NppExport.dll) și poate face ca fișierul rău intenționat să transmită toate apelurile de funcții legitime către acesta.

Această tehnică, cunoscută sub numele de proxying, face ca funcționarea aplicației să pară normală pentru utilizator, în timp ce payload-ul malițios se execută în fundal.

La lansarea Notepad++.exe, aplicația încarcă DLL-ul rău intenționat, ceea ce duce la executarea codului atacatorului.

Principala amenințare reprezentată de această vulnerabilitate este executarea locală a codului. Un atacator care a obținut deja acces inițial la un sistem prin intermediul unui malware, phishing sau alte mijloace poate utiliza această vulnerabilitate pentru a-și asigura persistența.

Prin deturnarea (hijacking) unui DLL dintr-o aplicație utilizată frecvent, cum ar fi Notepad++, codul atacatorului va rula de fiecare dată când utilizatorul deschide editorul, asigurând persistența malware-ului după repornirea sistemului.

În prezent, nu există un patch oficial din partea dezvoltatorilor Notepad++ pentru a remedia CVE-2025-56383. Utilizatorii sunt sfătuiți să fie precauți și să se asigure că sistemele lor nu sunt infectate.

Până la lansarea unei remedieri, utilizatorii ar trebui să descarce Notepad++ numai din surse oficiale și să fie atenți la orice comportament neașteptat al aplicației.

Sursă: https://cybersecuritynews.com/notepad-hijacking-vulnerability/