Palo Alto Networks remediază o vulnerabilitate din software-ul PAN-OS

Sursă: https://thehackernews.com

Palo Alto Networks a remediat o vulnerabilitate de securitate cu grad de severitate high în software-ul său PAN-OS care ar putea duce la ocolirea autentificării.

Vulnerabilitatea, urmărită ca CVE-2025-0108, are un scor CvSS de 7.8/10. Cu toate acestea, scorul coboară la 5,1 dacă accesul la interfața de gestionare este limitat la un jump box.

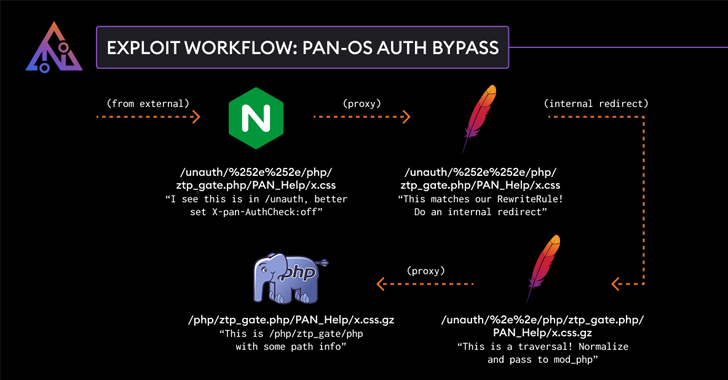

O ocolire a autentificării în software-ul Palo Alto Networks PAN-OS permite unui atacator neautentificat cu acces în rețea la interfața web de management să ocolească autentificarea cerută de interfața web de gestionare PAN-OS și să apeleze anumite scripturi PHP, a afirmat Palo Alto Networks într-un aviz.

Vulnerabilitatea afectează următoarele versiuni:

- PAN-OS 11.2 < 11.2.4-h4 (remediat în >= 11.2.4-h4);

- PAN-OS 11.1 < 11.1.6-h1 (remediat în >= 11.1.6-h1);

- PAN-OS 11. 0 (Actualizați la o versiune acceptată deoarece a ajuns la sfârșitul perioadei de funcționare pe 17 noiembrie 2024);

- PAN-OS 10.2 < 10.2.13-h3 (remediat în >= 10.2.13-h3);

- PAN-OS 10.1 < 10.1.14-h9 (remediat în >= 10.1.14-h9).

Palo Alto Networks a furnizat, de asemenea, actualizări pentru a remedia alte două vulnerabilități:

- CVE-2025-0109 (scor CvSS: 5.5/10) – o vulnerabilitate de tip unauthenticated file deletion în interfața web de administrare Palo Alto Networks PAN-OS care permite unui atacator cu acces de rețea la interfața web de administrare să șteargă anumite fișiere ca utilizator nobody, inclusiv log-uri limitate și fișiere de configurare (remediată în versiunile PAN-OS 11.2.4-h4, 11.1.6-h1, 10.2.13-h3 și 10.1.14-h9);

- CVE-2025-0110 (scor CvSS: 7.3/10) – o vulnerabilitate de tip command injection în pluginul Palo Alto Networks PAN-OS OpenConfig care permite unui administrator autentificat cu capacitatea de a face solicitări gNMI către interfața web de administrare PAN-OS pentru a ocoli restricțiile sistemului și a executa comenzi arbitrare (remediată în versiunea 2.1.2 a pluginului PAN-OS OpenConfig);

Pentru a diminua riscul reprezentat de vulnerabilitate, este foarte recomandat să dezactivați accesul la interfața de administrare de pe internet sau din orice rețea neîncrezătoare. Utilizatorii care nu utilizează OpenConfig pot alege să dezactiveze sau să dezinstaleze pluginul din instanțele lor.

Sursă: https://thehackernews.com/2025/02/palo-alto-networks-patches.html