Pachetele Axios NPM au fost compromise pentru a injecta coduri malițioase

Sursă: https://cybersecuritynews.com

Un atac sofisticat de tip supply chain a vizat Axios, unul dintre cele mai utilizate programe client HTTP din ecosistemul JavaScript, prin introducerea unei dependențe tranzitive rău intenționate în registrul oficial npm.

Fiind o componentă esențială în cadrul framework-urilor frontend, al microserviciilor backend și al aplicațiilor enterprise, Axios înregistrează aproximativ 83 de milioane de descărcări săptămânale pe npm.

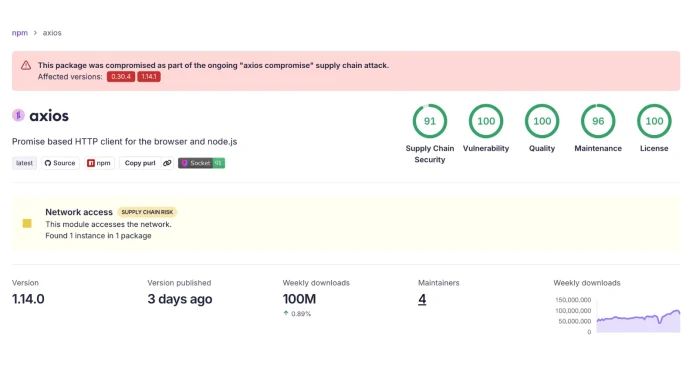

Compromiterea implică publicarea neautorizată a unor versiuni noi de Axios care încorporează automat plain-crypto-js@4.2.1, un pachet recent publicat despre care sistemele automate de detectare a malware-ului au confirmat conținutul de cod rău intenționat.

Datorită integrării pe scară largă a Axios în dezvoltarea web modernă, amploarea potențială a acestui atac de tip supply chain poisoning este extrem de mare, ceea ce impune aplicarea imediată a protocoalelor de răspuns la incidente de către utilizatorii implicați în lanțul de distribuție.

La momentul incidentului, v1.14.0 rămânea cea mai recentă versiune vizibilă pe GitHub, ceea ce indică faptul că actualizările rău intenționate au fost încărcate direct în registrul npm, în afara fluxului normal de implementare.

Această ocolire a controlului standard al versiunilor sugerează un efort extrem de coordonat de a injecta cod rău intenționat în mod silențios. Dependența de payload-ul malițios, plain-crypto-js@4.2.1, a fost publicată în registru pe 30 martie 2026.

Pentru a evita detectarea imediată în faza inițială a infectării, atacatorii au introdus modificări minime în codul sursă principal al Axios. Singura modificare a constat în adăugarea pachetului rău intenționat plain-crypto-js în structura de dependențe.

Utilizarea unor modificări mici și țintite este o tactică convențională și extrem de eficientă în atacurile de tip supply chain. Această abordare permite atacatorilor să execute cod arbitrar prin intermediul dependențelor tranzitive, evitând în același timp controlul riguros care însoțește de obicei modificările majore ale codului sursă sau schimbările de logică.

Analiza log-urilor de registry relevă faptul că pachetul rău intenționat este asociat cu contul de editor npm jasonsaayman. Apariția acestui cont în lanțul de dependențe compromis ridică îngrijorări semnificative cu privire la capacitățile de publicare neautorizată a pachetelor.

Aceasta indică o posibilă preluare a controlului asupra contului, compromiterea datelor de autentificare ale dezvoltatorilor sau deturnarea unui token de sesiune, care le-a permis atacatorilor să se autentifice și să publice elementele rău intenționate direct în registrul npm.

Echipele de securitate și dezvoltatorii trebuie să-și verifice imediat lanțurile de furnizare de software pentru a identifica și elimina componentele compromise. Administratorii proiectelor ar trebui să examineze cu atenție fișierele de blocare ale proiectelor, graficele de dependențe, ramurile de funcționalități și cererile de modificări deschise, pentru a identifica orice expunere la versiunile afectate.

Dacă se detectează vreuna dintre aceste versiuni specifice ale pachetelor, este absolut necesară eliminarea completă sau revenirea la o versiune sigură cunoscută a dependențelor, cum ar fi Axios 1.14.0, pentru a împiedica executarea codului injectat.

Sursă: https://cybersecuritynews.com/axios-npm-packages-compromised/