O nouă vulnerabilitate permite ocolirea măsurilor de securitate și falsificarea e-mail-urilor

Sursă: https://thehackernews.com

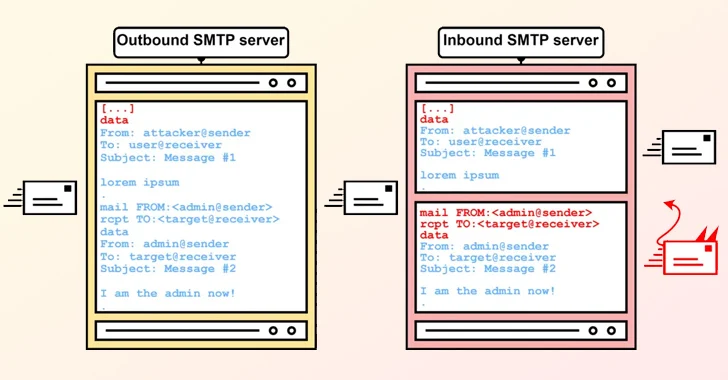

O nouă tehnică de exploatare numită Simple Mail Transfer Protocol (SMTP) smuggling, poate fi permite atacatorilor să transmită e-mail-uri cu adrese de expeditor false, ocolind astfel măsurile de securitate.

Serverele SMTP vulnerabile ar putea fi exploatate de persoane rău intenționate pentru a trimite e-mail-uri malițioase de la adrese de e-mail false, permițând astfel atacuri de tip phishing.

SMTP este un protocol TCP/IP utilizat pentru a trimite și a primi de e-mail-uri într-o rețea. Pentru a retransmite un mesaj de la un client de e-mail (cunoscut și ca user agent), se stabilește o conexiune SMTP între client și server pentru a transmite conținutul real al e-mailului.

Această tehnică împrumută conceptul de la o metodă de atac cunoscută ca HTTP request smuggling care exploatează diferențele dintre interpretare și procesare a antetelor HTTP Content-Length și Transfer-Encoding pentru a adăuga o cerere ambiguă în șirul de cereri primite.

Mai exact, aceasta exploatează vulnerabilitățile din cadrul serverelor de mesagerie de la Microsoft, GMX și Cisco pentru a trimite e-mail-uri care falsifică milioane de domenii. De asemenea, sunt afectate implementările SMTP din Postfix și Sendmail.

În timp ce Microsoft și GMX au remediat vulnerabilitățile, Cisco a declarat că cele constatate nu reprezintă o vulnerabilitate, ci o caracteristică și că nu vor schimba configurația implicită.

Ca soluție, SEC Consult recomandă utilizatorilor Cisco să își schimbe setările de la Clean la Allow pentru a evita primirea de e-mail-uri false cu verificări DMARC valide.

Sursă: https://thehackernews.com/2024/01/smtp-smuggling-new-threat-enables.html