O nouă vulnerabilitate a serviciului Windows Error Reporting

Sursă: https://cybersecuritynews.com

O vulnerabilitate recent analizată, care permite escaladarea privilegiilor locale în cadrul serviciului Windows Error Reporting (WER), le permite atacatorilor să obțină cu ușurință acces complet la nivelul SYSTEM.

Vulnerabilitatea, identificată ca CVE-2026-20817, a fost considerată atât de gravă încât Microsoft a eliminat complet funcționalitatea vulnerabilă, în loc să încerce o remediere obișnuită.

Vulnerabilitatea de securitate există în biblioteca principală executabilă a serviciului Windows Error Reporting, mai precis în fișierul WerSvc.dll.

Potrivit specialiștilor, serviciul se confruntă cu o gestionare necorespunzătoare a permisiunilor atunci când procesează anumite solicitări ale utilizatorilor.

Această vulnerabilitate arhitecturală oferă unei persoane locale cu privilegii reduse o cale sigură de a declanșa o operațiune de executare a comenzii cu privilegii ridicate.

De-a lungul timpului, serviciul Windows Error Reporting a fost o țintă frecventă a atacurilor de escaladare a privilegiilor, datorită cerințelor sale complexe de comunicare între procese.

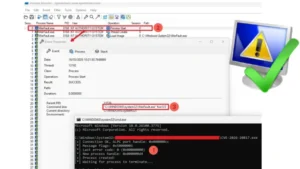

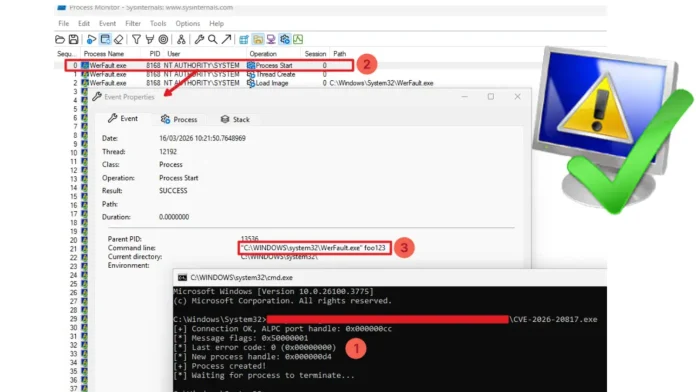

Pentru a exploata această vulnerabilitate specifică, atacatorul trebuie mai întâi să se conecteze la portul ALPC folosind API-ul NtAlpcConnectPort și, ulterior, să-și trimită payload-ul folosind API-ul NtAlpcSendWaitReceivePort.

Esența acestei vulnerabilități constă în manipularea mesajelor ALPC (Advanced Local Procedure Call) trimise către endpoint-ul \WindowsErrorReportingServicePort.

Deși vulnerabilitatea reușește să forțeze executarea fișierului WerFault.exe cu drepturi de administrator (SYSTEM), atacatorii trebuie să combine anumite opțiuni de linie de comandă cu tehnici avansate specifice sistemului Windows pentru a reuși executarea de cod arbitrar.

În timpul procesului de exploatare, serviciul WER utilizează falsificarea ID-ului procesului principal pentru a face ca noul proces cu privilegii ridicate să pară un proces secundar direct al utilizatorului cu privilegii reduse al atacatorului.

Specialiștii în securitate cibernetică trebuie să rămână extrem de vigilenți atunci când analizează această amenințare specifică de escaladare a privilegiilor la nivel local.

Sursă: https://cybersecuritynews.com/new-windows-error-reporting-vulnerability/