Microsoft dezvăluie campania ClickFix care utilizează Windows Terminal

Sursă: https://thehackernews.com

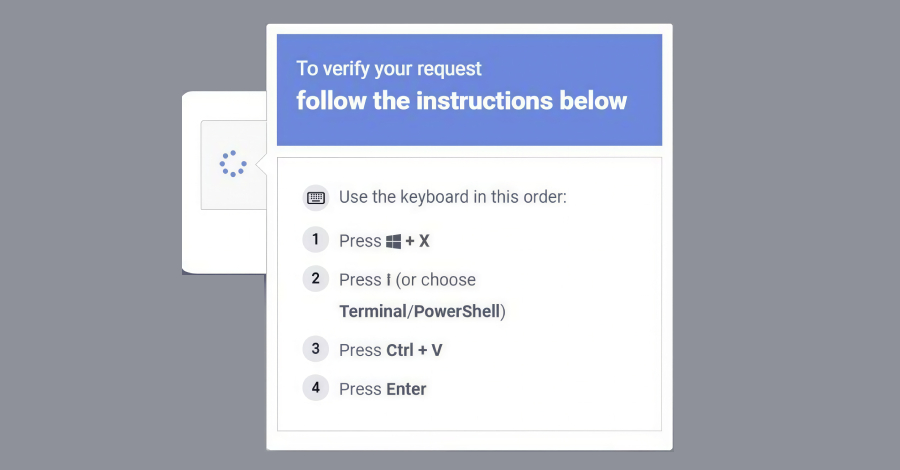

Microsoft a dezvăluit detalii despre o nouă campanie de inginerie socială ClickFix, care a utilizat aplicația Windows Terminal pentru a activa un lanț sofisticat de atacuri și a distribui malware-ul Lumma Stealer.

Activitatea, observată în februarie 2026, utilizează programul terminal emulator în loc să instruiască utilizatorii să lanseze Windows Run și să insereze o comandă în acesta.

Ceea ce face ca cea mai recentă variantă să fie remarcabilă este faptul că ocolește detectările concepute special pentru a identifica utilizarea abuzivă a ferestrei Run, fără a mai menționa faptul că profită de legitimitatea Windows Terminal pentru a determina utilizatorii să execute comenzi rău intenționate furnizate prin pagini CAPTCHA false, solicitări de depanare sau alte metode de verificare.

Lanțul de atacuri post-compromis este, de asemenea, unic: atunci când utilizatorul adaugă o comandă codificată hexazecimal și comprimată XOR, copiată din pagina ClickFix, într-o sesiune Windows Terminal, aceasta se extinde la instanțe suplimentare Terminal/PowerShell pentru a invoca în cele din urmă un proces PowerShell responsabil de decodarea scriptului.

Acest lucru duce la descărcarea unui fișier ZIP și a unui fișier binar 7-Zip legitim, dar redenumit, acesta din urmă fiind salvat pe disc cu un nume de fișier aleatoriu. Utilitarul procedează apoi la extragerea conținutului fișierului ZIP, declanșând un lanț de atacuri în mai multe etape.

Producătorul Windows a afirmat că a detectat și o a doua cale de atac, în cadrul căreia, atunci când comanda comprimată este lipită în Windows Terminal, aceasta descarcă un script batch cu nume aleatoriu în folderul AppData\Local prin intermediul cmd.exe pentru a scrie un script Visual Basic în folderul Temp (cunoscut și sub numele de %TEMP%).

Sursă: https://thehackernews.com/2026/03/microsoft-reveals-clickfix-campaign.html