Malware-ul bancar Vultur pentru Android se prezintă drept aplicația McAfee Security

https://www.bleepingcomputer.com

Specialiștii în securitate cibernetică au descoperit o nouă versiune a troianului bancar Vultur pentru Android, care include capacități mai avansate de control de la distanță și un mecanism de evaziune îmbunătățit.

Specialiștii din cadrul companiei ThreatFabric au observat pentru prima dată malware-ul în martie 2021, iar la sfârșitul anului 2022, au observat că acesta era distribuit prin Google Play.

Un raport al Fox-IT, parte a NCC Group, avertizează că o nouă versiune mai evazivă a malware-ului Vultur se răspândește printr-un atac hibrid care se bazează pe smishing (phishing prin SMS) și apeluri telefonice care păcălesc țintele să instaleze o versiune a malware-ului care se deghizează în aplicația McAfee Security.

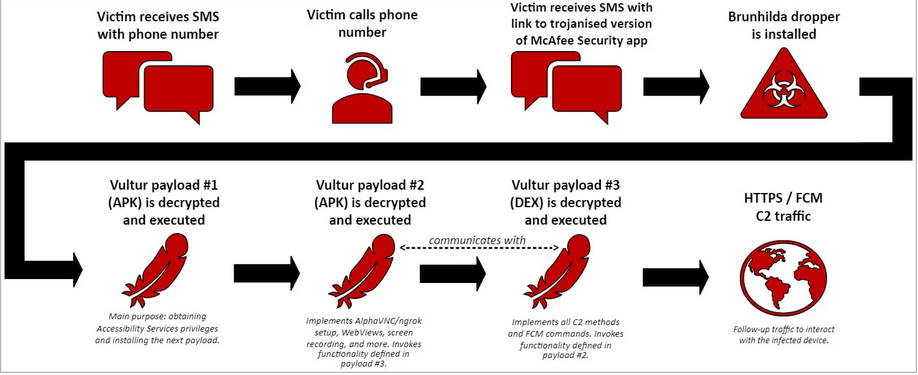

Cel mai recent lanț de atac al malware-ului începe prin primirea unui mesaj SMS de către utilizator care avertizează cu privire la o tranzacție neautorizată și care îi cere să sune la un număr de telefon pentru a primi îndrumări.

După instalare, aplicația decriptează și execută trei payload-uri legate de Vultur (două APK-uri și un fișier DEX) care obțin acces la serviciile de accesibilitate, inițializează sistemele de control de la distanță și stabilesc o conexiune cu serverul de comandă și control (C2).

Lanțul de infecții al Vultur (Fox-IT)

Cea mai recentă versiune a malware-ului Vultur păstrează mai multe caracteristici cheie de la versiunile mai vechi, cum ar fi înregistrarea ecranului, keylogging-ul și accesul de la distanță prin AlphaVNC și ngrok, permițând atacatorilor monitorizarea și controlul în timp real.

În comparație cu vechile variante, noul Vultur a introdus o serie de caracteristici noi, printre care:

- Acțiuni de gestionare a fișierelor, inclusiv descărcarea, încărcarea, ștergerea, instalarea și găsirea de fișiere pe dispozitiv.

- Utilizarea serviciilor de accesibilitate pentru a efectua click-uri, derulări și gesturi de glisare.

- Blocarea anumitor aplicații de la execuția pe dispozitiv, afișarea unui cod HTML personalizat sau a unui mesaj „Temporarily Unavailable” pentru utilizator.

- Afișarea de notificări personalizate în bara de stare pentru a induce în eroare utilizatorul.

- Dezactivați Keyguard pentru a ocoli securitatea ecranului de blocare și pentru a obține acces nerestricționat la dispozitiv.

În plus, malware-ul folosește cod nativ pentru a decripta payload-uri, ceea ce face ca procesul de reverse engineering să fie mai dificil și ajută la evitarea detectării.

Pentru a reduce la minimum riscul de infectare cu malware pe Android, utilizatorilor li se recomandă să descarce aplicații numai din surse de încredere, cum ar fi magazinul oficial de aplicații Android, Google Play, și să evite accesarea URL-urilor din mesaje.

Sursă: https://www.bleepingcomputer.com/news/security/vultur-banking-malware-for-android-poses-as-mcafee-security-app/