Hackerii folosesc tool-ul de raportare a vulnerabilităților din Windows pentru a implementa programe malware

https://www.bleepingcomputer.com

Hackerii folosesc Windows Problem Reporting (WerFault.exe) din Windows pentru a încărca programe malware în memoria unui sistem compromis folosind o tehnică de tip DLL side-loading.

Acest executabil este utilizat pentru a infecta dispozitivele fără a declanșa alertele de securitate în sistemul compromis, lansând malware-ul prin intermediul unui executabil Windows legitim.

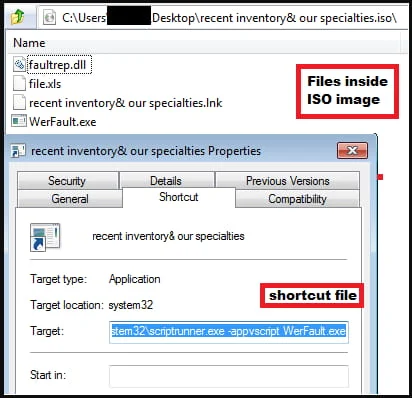

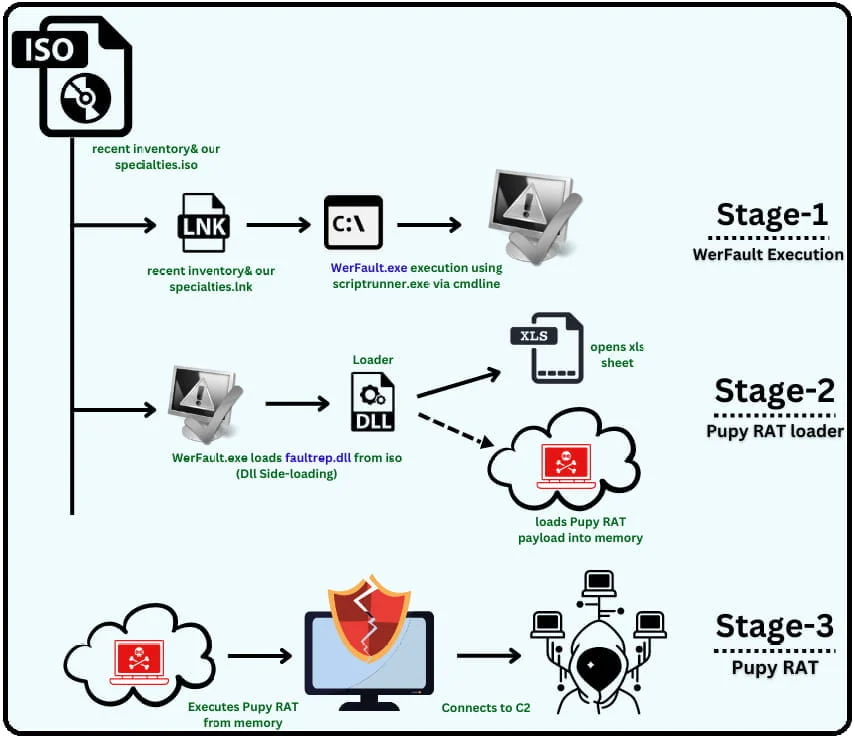

Campania malware are ca punct de pornire primirea unui mail ce conține un atașament ISO ce se va monta ca un nou disc care conține o copie legitimă a executabilului Windows WerFault.exe, un fișier DLL („faultrep.dll”), un fișier XLS („File.xls”) și o scurtătură („inventory & our specialties.lnk”).

WerFault este instrumentul de raportare a vulnerabilităților folosit in Windows 10 și 11, care permite sistemului să urmărească și să raporteze vulnerabilităților legate de sistemul de operare sau de aplicații.

Tehnica de a crea DLL-uri malițioase cu același nume ca și unul legitim, astfel încât acesta să fie încărcat în locul lui, se numește DLL sideloading. Aceasta tehnica presupune ca versiunea malitioasa a DLL-ului sa fie localizata in acelasi folder unde se afla executabilul care il apeleaza.

Atunci când DLL-ul este încărcat în acest atac, se vor crea două fire de execuție, unul care încarcă DLL-ul Pupy Remote Access Trojan („dll_pupyx64.dll”) în memorie și unul care deschide tabelul XLS inclus pentru a servi drept capcana.

Pupy RAT este un malware open-source și disponibil public, scris în Python. Malware-ul permite persoanelor rău intenționate să obțină acces complet la dispozitivele infectate, permițându-le să execute comenzi, să fure date, să instaleze alte programe malware sau să se răspândească lateral printr-o rețea.

Sursă: https://www.bleepingcomputer.com/news/security/hackers-abuse-windows-error-reporting-tool-to-deploy-malware/