Un pachet npm malițios instalează RAT și sustrage datele de autentificare macOS

Sursă: https://thehackernews.com

Specialiștii în domeniul securității cibernetice au descoperit un pachet npm rău intenționat care se prezintă ca un program de instalare OpenClaw pentru a implementa un trojan de acces la distanță (RAT) și a sustrage date confidențiale de pe host-urile compromise.

Pachetul, numit @openclaw-ai/openclawai, a fost încărcat în registry de un utilizator numit openclaw-ai pe 3 martie 2026. Până în prezent, a fost descărcat de 178 de ori.

Un specialist în domeniul securității a afirmat că acesta este conceput pentru a sustrage datele de autentificare ale sistemului, datele browserului, portofelele criptografice, cheile SSH, bazele de date Apple Keychain și istoricul iMessage, precum și pentru a instala un RAT persistent cu capacități de acces la distanță, proxy SOCKS5 și clonarea sesiunilor live ale browserului.

Codul rău intenționat este declanșat prin intermediul unui hook postinstalare, care reinstalează pachetul la nivel global folosind comanda: npm i -g @openclaw-ai/openclawai. Odată ce instalarea este completă, binarul OpenClaw indică scripts/setup.js prin intermediul proprietății bin din fișierul package.json.

Este important de menționat faptul că bin este utilizat pentru a defini fișierele executabile care trebuie adăugate la PATH-ul utilizatorului în timpul instalării pachetului. Acest lucru transformă pachetul într-un instrument de linie de comandă accesibil la nivel global.

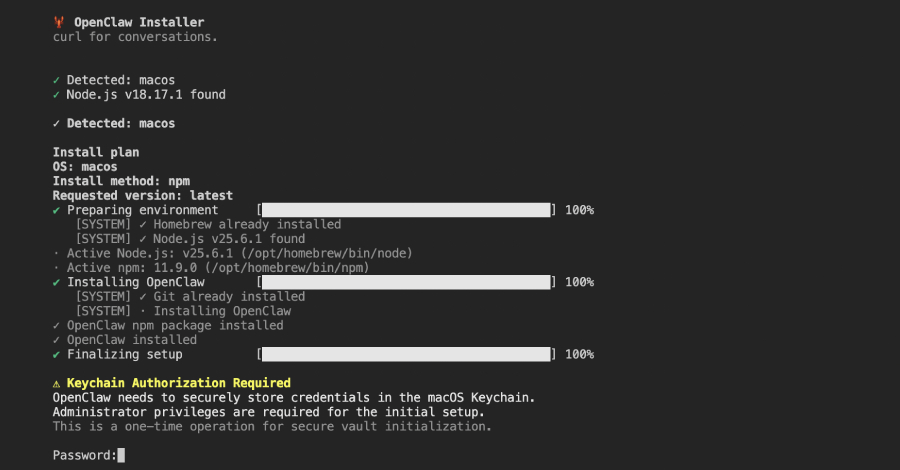

Fișierul setup.js servește ca dropper de primă etapă care, la rulare, afișează o interfață falsă de linie de comandă cu bare de progres animate pentru a da impresia că OpenClaw este instalat pe host. După finalizarea pretinsei etape de instalare, scriptul afișează o solicitare falsă de autorizare iCloud Keychain, cerând utilizatorilor să introducă parola de sistem..

Simultan, scriptul recuperează un payload encrypted second-stage JavaScript de pe serverul C2 (trackpipe[.]dev), care este apoi decodat, scris într-un fișier temporar și generat ca un proces secundar detașat pentru a continua să ruleze în fundal. Fișierul temporar este șters după 60 de secunde pentru a acoperi urmele activității.

A doua etapă JavaScript, cu aproximativ 11.700 de linii, este un framework complet pentru sustragerea de informații și RAT, capabil de persistență, colectare de date, decriptare a browserului, comunicare C2, proxy SOCKS5 și clonare live a browserului.

În etapa finală, datele colectate sunt comprimate într-o arhivă tar.gz și exfiltrate prin mai multe canale, inclusiv direct către serverul C2, Telegram Bot API și GoFile.io.

Mai mult, malware-ul intră într-un mod daemon persistent care îi permite să monitorizeze conținutul clipboard-ului la fiecare trei secunde și să transmită orice date care se potrivesc cu unul dintre cele nouă modele predefinite corespunzătoare cheilor private, key WIF, cheie privată SOL, cheie privată RSA, adresă BTC, adresă Ethereum, cheie AWS, cheie OpenAI și cheie Strike.

Alte caracteristici includ monitorizarea proceselor în executare, scanarea în timp real a conversațiilor iMessage primite și executarea comenzilor trimise de serverul C2 pentru a rula comenzi shell arbitrare, a deschide o adresă URL în browserul implicit al utilizatorului, a descărca payload-uri suplimentare, a încărca fișiere, a porni/opri un proxy SOCKS5, a lista browserele disponibile, a clona un profil de browser și a-l lansa în modul headless, a opri clona browserului, a se autodistruge și a se actualiza.

Funcția de clonare a browserului este deosebit de periculoasă, deoarece lansează o instanță Chromium fără interfață cu profilul browserului existent, care conține cookie-uri, date de conectare și istoricul. Acest lucru oferă atacatorului o sesiune de browser complet autentificată, fără a fi necesar să acceseze datele de autentificare.

Sursă: https://thehackernews.com/2026/03/malicious-npm-package-posing-as.html