PoC lansat pentru o vulnerabilitate din Windows

Sursă: https://cybersecuritynews.com

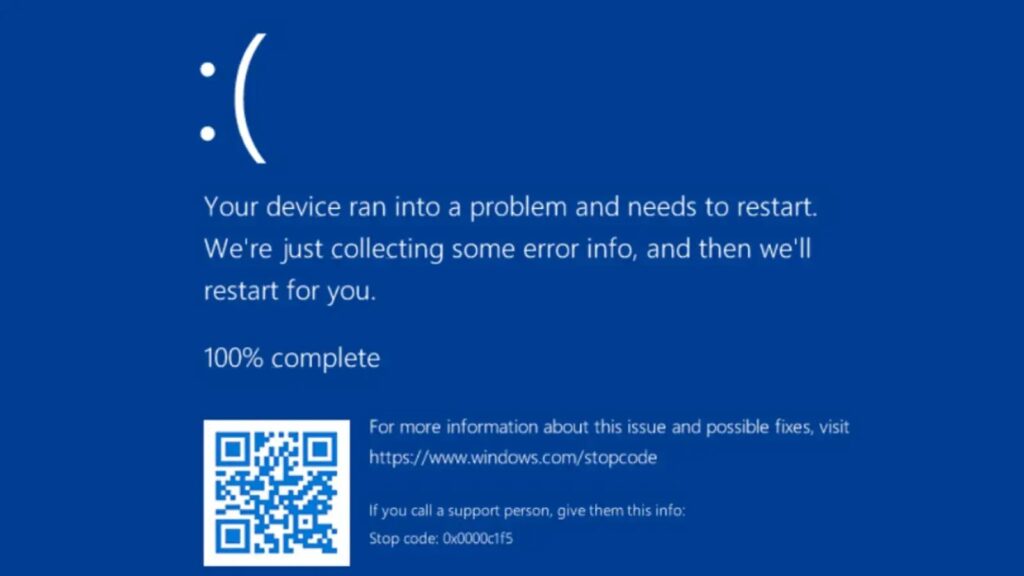

A fost lansat public un exploit de tip proof-of-concept (PoC) pentru CVE-2026-2636, o vulnerabilitate recent documentată în driverul Common Log File System (CLFS) al Windows, care permite oricărui utilizator cu privilegii reduse sau fără privilegii să blocheze instantaneu un sistem, generând o eroare nerecuperabilă de tip Blue Screen of Death (BSoD).

Vulnerabilitatea a fost identificată în timpul unor analize privind vulnerabilitățile CLFS și a fost clasificată ca o eroare de tip denial-of-service (DoS), primind un scor CvSS de 5.5/10.

Vulnerabilitatea provine din validarea necorespunzătoarea a indicatorilor în cadrul funcției CLFS!CClfsRequest::ReadLogPagingIo din CLFS.sys (testată pe versiunea 10.0.22621.5037).

Când se efectuează o secvență specifică de solicitări API Windows, driverul CLFS procesează un pachet de solicitări I/O (IRP) cu indicatori critici în stare dezactivată, declanșând o cale logică care invocă direct nt!KeBugCheckEx. Gestionarul de stări de panică la nivel de kernel Windows plasează sistemul într-o stare de blocare ireversibilă.

Cei doi indicatori cheie implicați sunt:

IRP_PAGING_IO (0x02): Semnalează că solicitarea I/O se referă la operațiuni de fragmentare a memoriei, cum ar fi accesarea fișierelor de paginare sau a fișierelor mapate în memorie.

IRP_INPUT_OPERATION: Indică faptul că operațiunea I/O implică transferul de date de intrare, cum ar fi citirea dintr-un dispozitiv sau fișier.

Pentru ca ReadLogPagingIo să proceseze corect o solicitare, cel puțin unul din acești indicatori trebuie să fie activat. În scenariul PoC, ambii indicatori erau dezactivați (AL = 0x0), ceea ce a determinat driverul să urmeze o cale de executare incorectă.

Lanțul de erori BSoD este determinist și începe din zona utilizatorului cu o apelare standard a API-ului ReadFile.

Solicitarea provine din KERNELBASE!ReadFile, care declanșează nt!NtReadFile, escaladând prin lanțul de distribuție CLFS până când starea neconsecventă a driverului invocă KeBugCheckEx. Întregul lanț este reproductibil fără privilegii ridicate, ceea ce îl face deosebit de periculos în medii multi-utilizator sau medii enterprise partajate.

Această combinație de apeluri este în mod inerent neașteptată de subsistemul driverului CLFS. Deoarece ReadFile nu este proiectat să funcționeze pe handlere de jurnal CLFS în acest context, driverul nu reușește să gestioneze cererea în mod corespunzător și, în schimb, intră într-o stare de alertă kernel.

Specialiștii au adăugat că Microsoft a remediat în mod discret această vulnerabilitate în cadrul actualizării cumulative din septembrie 2025 pentru Windows 11 2024 LTSC și Windows Server 2025. Windows 25H2, lansat în septembrie 2025, a fost livrat cu remedierea deja inclusă. Cu toate acestea, Windows 11 23H2 și toate versiunile anterioare rămân neactualizate și sunt în prezent vulnerabile.

Aceasta urmează un model de vulnerabilități recurente ale driverului CLFS care afectează Windows de ani de zile, inclusiv CVE-2022-37969, CVE-2023-28252, CVE-2024-6768 și CVE-2025-29824, exploatat activ de ransomware, toate având originea în același subsistem de driver CLFS.sys.

Sursă: https://cybersecuritynews.com/windows-vulnerability-bsod-crashes/