Exploatări pre-autorizate descoperite în Commvault ar putea permite atacuri de execuție de cod la distanță

Sursă: https://thehackernews.com/

Commvault a lansat actualizări pentru a remedia patru vulnerabilități de securitate care ar putea fi exploatate pentru a executa cod de la distanță pe instanțe vulnerabile:

- CVE-2025-57788 (scor CVSS: 6.9) – O vulnerabilitate într-un mecanism de autentificare cunoscut permite atacatorilor neautentificați să execute apeluri API fără a necesita datele de autentificare ale utilizatorului;

- CVE-2025-57789 (scor CVSS: 5.3) – O vulnerabilitate în faza de configurare dintre instalare și prima autentificare a administratorului, care permite atacatorilor la distanță să exploateze datele de autentificare implicite pentru a obține controlul administrativ;

- CVE-2025-57790 (scor CVSS: 8.7) – O vulnerabilitate de traversare a căii care permite atacatorilor la distanță să efectueze acces neautorizat la sistemul de fișiere printr-o problemă de traversare a căii, rezultând în executarea de cod la distanță;

- CVE-2025-57791 (scor CVSS: 6.9) – O vulnerabilitate care permite atacatorilor la distanță să injecteze sau să manipuleze argumentele liniei de comandă transmise componentelor interne din cauza validării insuficiente a intrărilor, rezultând într-o sesiune de utilizator validă pentru un rol cu privilegii reduse.

Toate vulnerabilitățile semnalate au fost rezolvate în versiunile 11.32.102 și 11.36.60. Soluția Commvault SaaS nu este afectată.

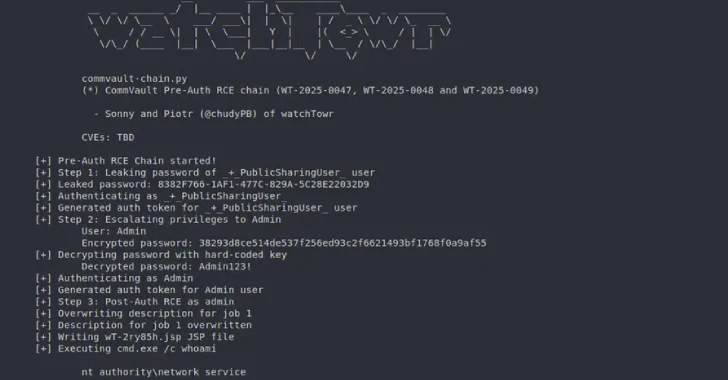

Compania de securitate cibernetică a declarat că actorii amenințării ar putea transforma aceste vulnerabilități în două lanțuri de exploatare pre-autentificate pentru a realiza executarea codului pe instanțe susceptibile: unul care combină CVE-2025-57791 și CVE-2025-57790, iar celălalt care leagă CVE-2025-57788, CVE-2025-57789 și CVE-2025-57790.

Al doilea lanț de execuție a codului la distanță pre-autentificat are succes numai dacă parola de administrator încorporată nu a fost modificată de la instalare.

Dezvăluirea vine la aproape patru luni după ce watchTowr Labs a raportat o vulnerabilitate critică a Commvault Command Center (CVE-2025-34028, scor CVSS: 10,0) care ar putea permite executarea de cod arbitrar pe sistemele afectate.

O lună mai târziu, Agenția pentru Securitate Cibernetică și Infrastructură (CISA) din SUA a adăugat vulnerabilitatea în catalogul său de vulnerabilități exploatate cunoscute (KEV), citând dovezi de exploatare active în mediul real.

Sursă: https://thehackernews.com/2025/08/pre-auth-exploit-chains-found-in.html