Vulnerabilitatea dMSA Windows Server 2025 permite compromiterea Active Directory

Sursă: https://thehackernews.com/

O vulnerabilitate de escaladare a privilegiilor a fost evidențiată în Windows Server 2025 făcând posibilă compromiterea de către persoane rău intenționate a oricărui utilizator din Active Directory (AD).

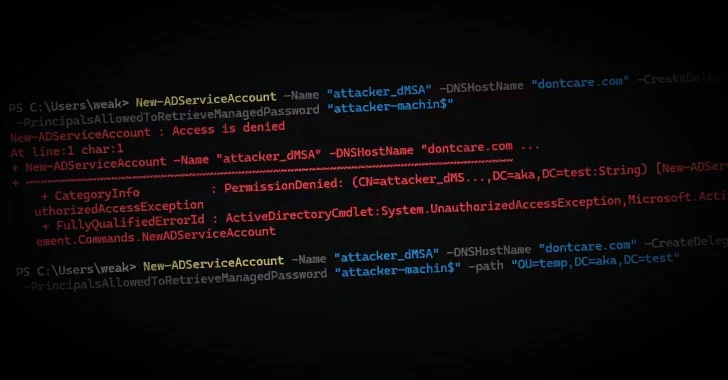

Atacul exploatează funcția Delegated Managed Service Account (dMSA) ce a fost introdusă în Windows Server 2025, ce funcționează cu o configurație implicită și este ușor de implementat, a semnalat un specialist în domeniul securității.

Ceea ce face ca această modalitate de atac să fie remarcabilă este faptul că utilizează o nouă caracteristică numită Delegated Managed Service Accounts (dMSA), care permite migrarea de la un cont de serviciu existent vechi. Aceasta a fost introdusă în Windows Server 2025 ca o atenuare a atacurilor Kerberoasting.

dMSA permite utilizatorilor să le creeze ca un cont de sine stătător sau să înlocuiască un cont de serviciu standard existen. Atunci când un dMSA înlocuiește un cont existent, autentificarea la acel cont existent folosind parola sa este blocată, a specificat Microsoft.

Problema identificată este că, în timpul etapei de autentificare Kerberos a dMSA, certificatul Privilege Attribute Certificate (PAC) încorporat într-un protocol de acordare a unu tichet (de exemplu, credențialele utilizate pentru verificarea identității) emis de un centru de distribuție a cheilor (KDC) include atât identificatorul de securitate (SID) al dMSA, cât și SID-urile contului de servicii înlocuit și ale tuturor grupurilor asociate acestuia.

Acest transfer de permisiuni între conturi ar putea permite un potențial scenariu de escaladare a privilegiilor prin simularea procesului de migrare dMSA pentru a compromite orice utilizator, inclusiv administratorii de domeniu, și a obține privilegii similare, afectând efectiv întregul domeniu chiar dacă domeniul Windows Server 2025 al unei structuri nu utilizează deloc dMSAs.

Având în vedere că nu există o soluție imediată pentru acest tip de atac, se recomandă limitarea capacității de a crea dMSA și consolidarea permisiunilor ori de câte ori este posibil.

Sursă: https://thehackernews.com/2025/05/critical-windows-server-2025-dmsa.html