ASUS remediază vulnerabilitățile DriverHub RCE exploatate prin HTTP și fișiere .ini

Sursă: https://thehackernews.com/

ASUS a lansat actualizări pentru a remedia două vulnerabilități de securitate ce afectează ASUS DriverHub și care, dacă sunt exploatate cu succes, ar putea permite unui atacator să exploateze software-ul pentru a obține executarea codului de la distanță.

DriverHub este un instrument proiectat să detecteze automat modelul plăcii de bază a unui computer și să afișeze actualizările necesare ale driverelor pentru instalarea ulterioară, comunicând cu un site dedicat.

Vulnerabilitățile identificate sunt:

- CVE-2025-3462 (scor CvSS: 8.4/10) – o eroare de validare a originii ce poate permite surselor neautorizate să interacționeze cu caracteristicile software-ului prin intermediul cererilor HTTP modificate;

- CVE-2025-3463 (scor CvSS: 9.4/10) – o eroare de validare necorespunzătoare a certificatului care poate permite surselor neautorizate să afecteze funcționarea sistemului prin cereri HTTP modificate;

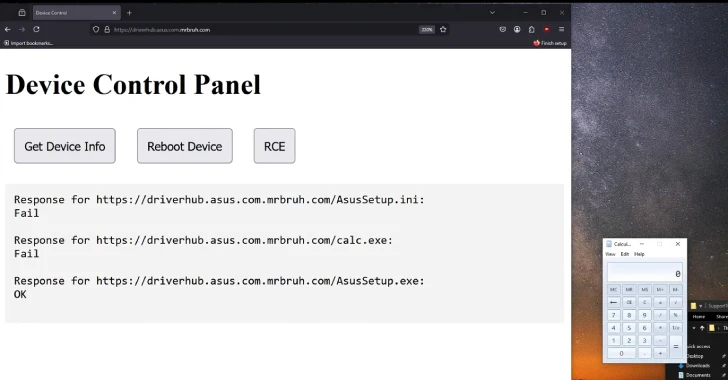

Lanțul de atacuri implică, în esență, inducerea în eroare a unui utilizator pentru a vizita un subdomeniu al driverhub.asus[.]com (ex: driverhub.asus.com.<random string>.com) și utilizarea endpoint-ului UpdateApp al DriverHub pentru a executa o versiune legitimă a binarului AsusSetup.exe cu o opțiune setată pentru a executa orice fișier găzduit pe domeniul fals.

Ca exploatarea să aibă success, un atacator ar trebui să creeze un domeniu și să găzduiască trei fișiere, payload-ul malițios ce urmează să fie executat, o versiune modificată a AsusSetup.ini ce are configurată proprietatea SilentInstallRun la binarul malițios și AsusSetup.exe, care utilizează apoi proprietatea pentru a executa payload-ul.

În urma dezvăluirii, aceste vulnerabilități au fost remediate de compania ASUS în data de 9 mai.

Se recomandă insistent utilizatorilor să aplice ultimele actualizări disponibile.

Sursă: https://thehackernews.com/2025/05/asus-patches-driverhub-rce-flaws.html