Vulnerabilitatea din Ingress NGINX Controller permite RCE fără autentificare

Sursă: https://thehackernews.com/

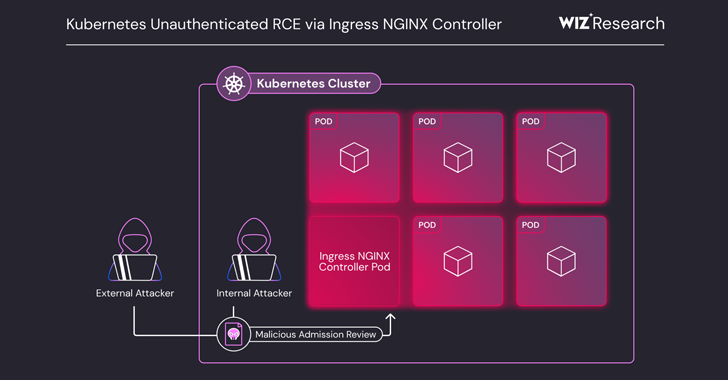

Un set de 5 vulnerabilități critice de securitate au fost dezvăluite în Ingress NGINX Controller pentru Kubernetes permițând executarea de cod de la distanță neautentificată, expunând un număr de peste 6500 de clustere la un risc iminent prin expunerea componentei în internet.

Vulnerabilitățile (CVE-2025-24513, CVE-2025-24514, CVE-2025-1097, CVE-2025-1098 și CVE-2025-1974) au fost denumite colectiv IngressNightmare. Este de remarcat faptul că vulnerabilitățile nu afectează NGINX Ingress Controller, care este o altă implementare a ingress controller pentru NGINX și NGINX Plus.

Exploatarea acestora permite accesul neautorizat la toate informațiile cu caracter confidențial stocate în toate namespace-urile din clusterul Kubernetes de către atacatori, ceea ce poate duce la preluarea clusterului, au semnalat specialiștii.

IngressNightmare, în esența sa, afectează componenta admission controller a controllerului Ingress NGINX pentru Kubernetes. Aproximativ 43% din mediile cloud sunt vulnerabile la aceste vulnerabilități.

Ingress NGINX Controller utilizează NGINX ca reverse proxy și load balancer, făcând posibilă expunerea rutelor HTTP și HTTPS din afara unui cluster către serviciile din cadrul acestuia.

Vulnerabilitatea exploatează faptul că această componentă admission controllers, implementată în cadrul unui Kubernetes pod, este accesibilă prin rețea fără autentificare.

O prezentare a vulnerabilităților cuprinde:

- CVE-2025-24513 (CvSS score: 4.8/10) – o eroare privind validarea necorespunzătoare a datelor de intrare ce ar putea duce la manipularea directoarelor în cadrul container-ului, ducând la atacuri de tip denial-of-service (DoS) sau dezvăluirea limitată a informațiilor confidențiale din cluster atunci când sunt asociate cu alte vulnerabilități;

- CVE-2025-24514 (CvSS score: 8.8/10) – anotarea auth-url Ingress poate fi utilizată pentru a injecta configurația în NGINX, rezultând în executarea codului arbitrar în controller-ului ingress-nginx și divulgarea informațiilor confidențiale accesibile controller-ului;

- CVE-2025-1097 (CvSS: 8.8/10) – anotarea auth-tls-match-cn Ingress poate fi utilizată pentru a injecta configurația în NGINX, rezultând în executarea codului arbitrar în controller-ului ingress-nginx și divulgarea informațiilor confidențiale accesibile controller-ului;

- CVE-2025-1098 (CvSS score: 8.8/10) – anotările mirror-target și mirror-host Ingress pot fi utilizate pentru a injecta o configurație arbitrară în NGINX, rezultând în executarea codului arbitrar în controller-ului ingress-nginx și divulgarea informațiilor confidențiale accesibile controller-ului;

- CVE-2025-1974 (CvSS score: 9.8/10) – o persoană rău intenționată neautentificată cu acces la rețeaua pod poate realiza executarea de cod arbitrar în controller-ului ingress-nginx în anumite condiții.

În urma dezvăluirilor, vulnerabilitățile au fost abordate în versiunile Ingress NGINX Controller 1.12.1, 1.11.5 și 1.10.7.

Utilizatorilor li se recomandă să actualizeze la cea mai recentă versiune cât mai curând posibil și să se asigure că endpoint-ul webhook admission nu este expus extern.

Sursă: https://thehackernews.com/2025/03/critical-ingress-nginx-controller.html