Vulnerabilitățile zero-day din tool-urile Microsoft Sysinternals permit atacuri de injectare DLL

Sursă: https://cybersecuritynews.com

O vulnerabilitate critică de securitate a fost identificată în aproape toate instrumentele Microsoft Sysinternals, prezentând un risc semnificativ pentru administratorii IT și dezvoltatorii care se bazează pe aceste utilitare pentru analiza și depanarea sistemului.

Această vulnerabilitate poate permite atacatorilor exploatarea tehnicilor de injectare DLL pentru a executa coduri malițioase.

În ciuda dezvăluirii către Microsoft cu peste 90 de zile în urmă, vulnerabilitatea rămâne neremediată.

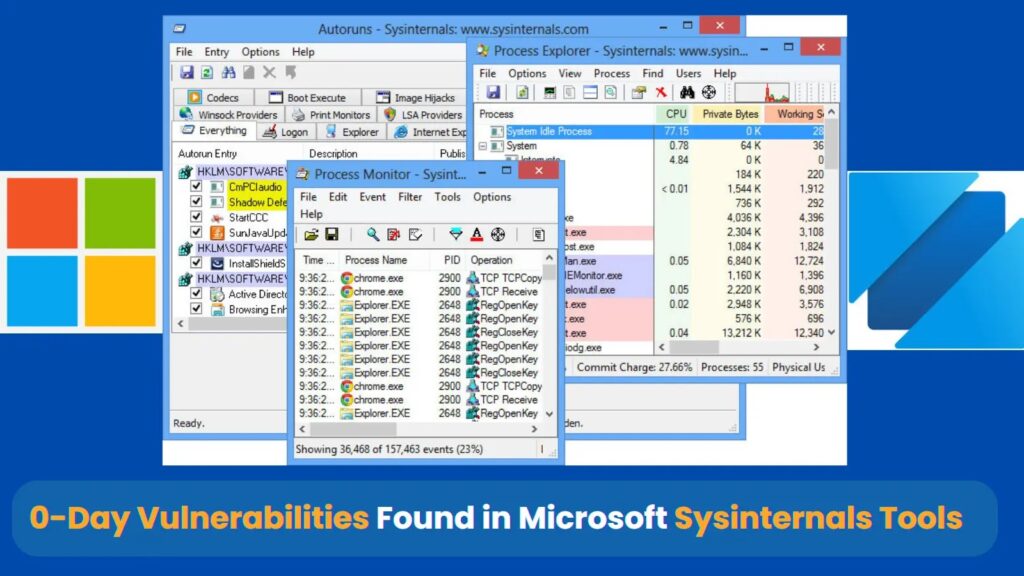

Instrumentele Sysinternals, dezvoltate de Microsoft, sunt o suită de utilitare folosite pe scară largă, concepute pentru a oferi informații detaliate despre procesele, serviciile și configurațiile sistemelor Windows.

Patch-urile de securitate și actualizările pentru instrumente trebuie gestionate manual de către administratori, lăsând loc unor riscuri potențiale atunci când apar vulnerabilități.

Vulnerabilitatea constatată provine din modul în care instrumentele Sysinternals încarcă fișierele DLL. Mai exact, multe dintre aceste aplicații prioritizează căile nesigure, cum ar fi directorul curent de lucru (CWD) sau căile de rețea, față de directoarele de sistem sigure atunci când încarcă DLL-uri.

Această eroare permite atacatorilor să înlocuiască DLL-uri legitime cu unele malițioase, permițând executarea de cod arbitrar.

Vulnerabilitatea a fost dezvăluită către Microsoft la 28 octombrie 2024, în conformitate cu practicile standard din industrie. Cu toate acestea, Microsoft a clasificat problema mai degrabă ca o îmbunătățire a măsurilor de protecție, decât ca o vulnerabilitate critică.

Această clasificare implică faptul că problema este abordată în cadrul celor mai bune practici de utilizare sigură a aplicației și nu ca o vulnerabilitate de securitate fundamentală.

Punctul de vedere al Microsoft se concentrează pe fișierele executabile care sunt rulate din directoarele de programe locale, în timp ce specialiștii subliniază riscurile utilizării unităților de rețea, unde locația de rețea acționează ca CWD pentru aplicație.

Până când Microsoft abordează această vulnerabilitate, administratorii și utilizatorii pot lua mai multe măsuri de precauție pentru a reduce expunerea la aceste atacuri:

- Evitarea rulării instrumentelor din locații de rețea;

- Verificarea integrității DLL;

- Verificări periodice ale rețelei.

Instrumentele Sysinternals sunt frecvent utilizate pentru analiza programelor malware.

Instrumente precum Process Explorer ajută la identificarea DLL-urilor potențial malițioase încărcate de aplicații. Cu toate acestea, ironia constă în faptul că instrumentele Sysinternals sunt vulnerabile la injectarea DLL, ceea ce ridică semne de întrebare cu privire la securitatea și fiabilitatea lor generală.

Sursă: https://cybersecuritynews.com/0-day-vulnerabilities-in-microsoft-sysinternals-tools/