Malware-ul ViperSoftX rulează comenzi PowerShell în cadrul scripturilor AutoIT

Sursa: https://www.bleepingcomputer.com

Cele mai recente versiuni ale malware-ului ViperSoftX utilizează limbajul CLR pentru a încărca și a executa comenzi PowerShell în cadrul scripturilor AutoIt pentru a nu fi detectate.

CLR este o componentă-cheie a Microsoft .NET Framework, servind drept motor de execuție și mediu runtime pentru aplicațiile .NET.

ViperSoftX utilizează CLR pentru a încărca cod în AutoIt, un limbaj de scripting pentru automatizarea sarcinilor Windows care sunt de obicei considerate de încredere pentru soluțiile de securitate.

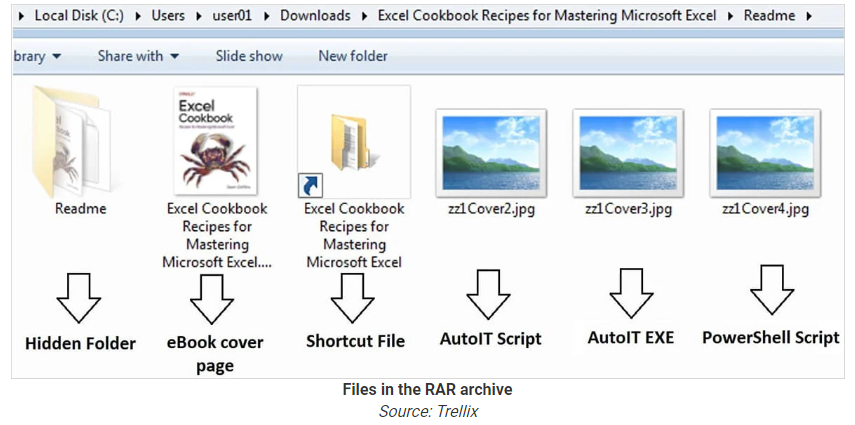

ViperSoftX există cel puțin din 2020 și este distribuit în prezent pe site-uri de torrent sub formă de ebooks care livrează arhive RAR malițioase cu un fișier PDF sau ebook fals, o scurtătură (.LNK) și scripturi PowerShell și AutoIT „deghizate” în imagini JPG.

Specialiștii în securitate cibernetică ai companiei Trellix au afirmat că procesul de infectare începe atunci când utilizatorii execută fișierul .LNK. În timpul procesului, acesta încarcă scriptul PowerShell care ascunde în spații goale comenzi care sunt executate automat în Command Prompt.

În ciuda faptului că AutoIT nu suportă nativ .NET CLR, utilizatorii pot defini funcții care permit apelarea indirectă a comenzilor PowerShell.

ViperSoftX folosește Base64 pentru obfuscarea codului și criptare AES pentru a ascunde comenzile din scripturile PowerShell preluate din fișierele malițioase.

Programul malware include, de asemenea, o funcție de modificare a memoriei funcției Antimalware Scan Interface (AMSI) („AmsiScanBuffer”) pentru a ocoli verificările de securitate ale scripturilor.

Sursă: https://www.bleepingcomputer.com/news/security/vipersoftx-malware-covertly-runs-powershell-using-autoit-scripting/