Malware-ul Byakugan distribuit prin programe false Adobe Acrobat Reader

https://thehackernews.com

Programele de instalare false pentru Adobe Acrobat Reader sunt folosite pentru a distribui un nou malware multifuncțional denumit Byakugan.

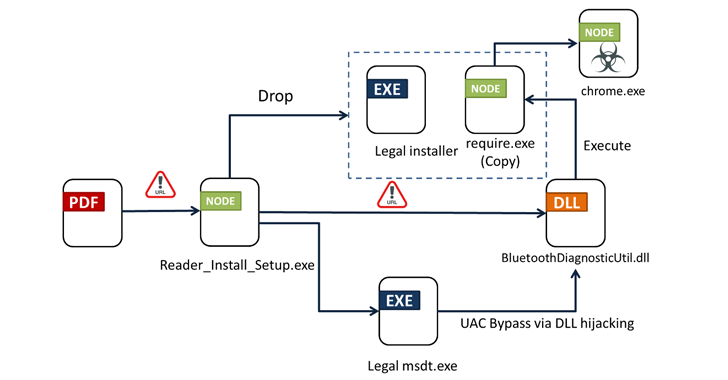

Sursa inițială a atacului este un fișier PDF scris în limba portugheză care, atunci când este deschis, afișează o imagine neclară și cere utilizatorului să acceseze un link pentru descărcarea aplicației Reader pentru a vizualiza conținutul.

Potrivit Fortinet FortiGuard Labs, accesarea URL-ului duce la descărcarea unui program de instalare (Reader_Install_Setup.exe) care activează lanțul de infectare.

În cadrul lanțului de atac sunt utilizate tehnici precum DLL hijacking și Windows User Access Control (UAC) pentru a lansa un fișier DLL (dynamic-link library) malițios numit BluetoothDiagnosticUtil.dll, care, la rândul său încarcă și lansează un payload.

De asemenea, instalează și un program legitim de citit fișiere PDF, precum Wondershare PDFelement.

Specialistul in securitate Pei Han Liao a semnalat că Byakugan este un malware bazat pe node.js împachetat în executabilul său prin pkg.

Printre scopurile malware-ului se numără stabilirea persistenței, monitorizarea desktop-ului victimei cu ajutorul OBS Studio, realizarea de screenshot-uri, descărcarea de programe care mineaza monede virtuale, înregistrarea tastelor, enumerarea și încărcarea de fișiere și preluarea datelor stocate în browserele web.

Dezvăluirea vine în timp ce ASEC a publicat o nouă campanie care distribuie malware-ul Rhadamanthys pentru furtul de informații.

De asemenea, aceasta vine în urma descoperirii faptului că o versiune malițioasă a Notepad++ este exploatată de atacatori pentru a propaga malware-ul WikiLoader (cunoscut și sub numele de WailingCrab).

Sursă: https://thehackernews.com/2024/04/from-pdfs-to-payload-bogus-adobe.html