Vulnerabilitate critică într-un plugin de back-up WordPress

https://unsplash.com/

O vulnerabilitate critică identificată în cadrul unui plugin din WordPress cu peste 90.000 de instalări poate permite atacatorilor să obțină executarea codului de la distanță pentru a compromite complet site-urile web vulnerabile.

Pluginul Backup Migration ajută administratorii să automatizeze procesul de realizare a copiilor de rezervă ale site-urilor pe un spațiu de stocare local sau pe un cont Google Drive.

Urmărită ca CVE-2023-6553, vulnerabilitatea are impact asupra tuturor versiunilor de plugin-uri până la Backup Migration 1.3.6 inclusiv.

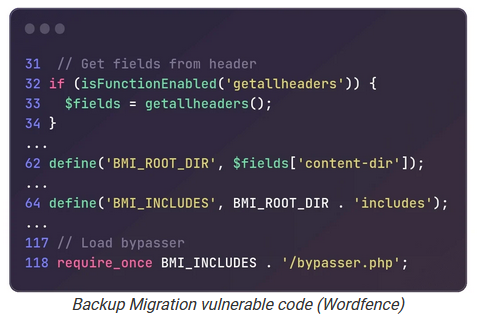

CVE-2023-6553 permite atacatorilor neautentificați să preia controlul asupra site-urilor web vizate, obținând executarea de cod de la distanță prin injectarea de cod PHP prin intermediul fișierului /includes/backup-heart.php.

În fișierul /includes/backup-heart.php utilizat de pluginul Backup Migration, se încearcă includerea bypasser.php din directorul BMI_INCLUDES (definit prin îmbinarea BMI_ROOT_DIR cu stringul includes) la linia 118.

Cu toate acestea, BMI_ROOT_DIR este definit prin intermediul antetului HTTP content-dir la linia 62, făcând astfel ca BMI_ROOT_DIR să fie controlat de utilizator.

Administratorii sunt sfătuiți să-și securizeze site-urile web și să treacă la o versiunea remediată a plugin-ului Backup Migration (1.3.8). De asemenea, aceștia sunt vizați de o campanie de phishing care are ca scop instalarea de plugin-uri malițioase, folosind avize de securitate false ale WordPress pentru o vulnerabilitate fictivă urmărită ca CVE-2023-45124.

Sursă: https://www.bleepingcomputer.com/news/security/50k-wordpress-sites-exposed-to-rce-attacks-by-critical-bug-in-backup-plugin/