Pachetele MSIX App utilizate pentru a infecta dispozitivele Windows cu malware-ul GHOSTPULSE

Sursa: https://thehackernews.com

O nouă campanie de atacuri cibernetice folosește fișiere Windows MSIX malițioase pentru anumite programe software, precum Google Chrome, Microsoft Edge, Brave, Grammarly și Cisco Webex, pentru a distribui un nou malware denumit GHOSTPULSE.

MSIX este un format de fișiere Windows utilizat de programatori pentru a distribui și instala aplicații utilizatorilor Windows.

Atacatorii folosesc metode bine cunoscute precum site-uri web malițioase, search engine optimization (SEO) poisoning sau malvertising pentru a “păcăli” utilizatorii

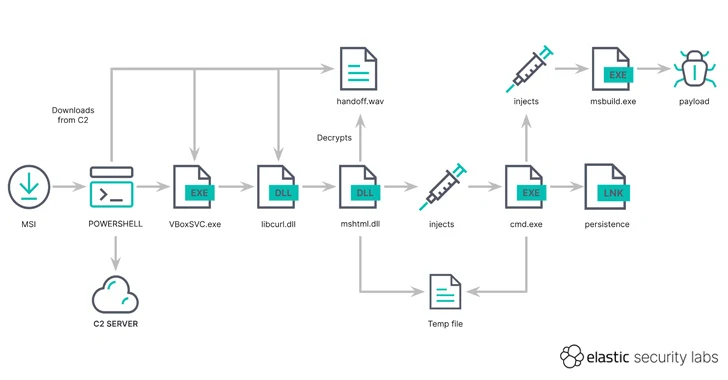

Lansarea fișierului MSIX malițios deschide o fereastră în care utilizatorii sunt îndemnați să apese butonul de instalare, ceea ce duce la descărcarea malware-ului GHOSTPULSE pe dispozitivul compromis de pe un server de la distanță (manojsinghnegi[.]com) prin intermediul unui script PowerShell.

Acest proces are loc în mai multe etape, primul payload fiind o arhivă TAR care conține un executabil care pretinde a fi serviciul Oracle VM VirtualBox (VBoxSVC.exe), dar care, în realitate, este un binar legitim care este asociat cu Notepad++ (gup.exe).

De asemenea, în arhiva TAR sunt prezente handoff.wav și o versiune troianizată a libcurl.dll, care este activată pentru a duce procesul de infectare în etapa următoare prin exploatarea vulnerabilității lui gup.exe la DLL side-loading.

Fișierul DLL malițios acționează prin analizarea fișierului handoff.wav, care, la rândul său, conține un payload criptat care este decodificat și executat prin intermediul mshtml.dll, o metodă cunoscută ca module stomping, pentru a distribui în cele din urmă GHOSTPULSE.

GHOSTPULSE acționează ca un loader, utilizând o altă tehnică cunoscută sub numele de process doppelgänging pentru a lansa execuția malware-ului final, care include SectopRAT, Rhadamanthys, Vidar, Lumma și NetSupport RAT.

Sursă: https://thehackernews.com/2023/10/hackers-using-msix-app-packages-to.html