Identificarea noilor amenințări prin analiza activităților suspecte

https://thehackernews.com

Provocări privind detectarea noilor amenințări

În timp ce categoriile cunoscute de programe malware sunt mai previzibile și pot fi detectate mai ușor, amenințările neidentificate pot căpăta o varietate de forme, ceea ce cauzează o serie de provocări în vederea detectării lor:

- Dezvoltatorii de programe malware utilizează o metodă numită polimorfism ceea ce le permite să modifice codul malițios pentru a dezvolta mai multe variante ale aceluiași program malware;

- Existența unor programe malware încă neidentificate și care nu funcționează după un set de reguli astfel încât să poată fi detectate;

- Prezența unor amenințări ce pot fi complet nedetectabile – Fully UnDetectable (FUD) – pentru o anumită perioadă de timp și ocolesc măsurile de securitate perimetrale;

- Criptarea codului malițios, făcându-l dificil de detectat de către soluțiile de securitate bazate pe semnături;

- Alegerea unei abordări de tip “low and slow”, ceea ce presupune distribuirea unui cantități reduse de cod malițios în cadrul rețelei pe o perioadă lungă de timp, făcându-l greu de detectat și de blocat. Această metodă poate fi deseori dăunătoare în cadrul rețelelor mari, din prisma lipsei de transparență a mediului ce poate duce la o activitate malițioasă nedetectată.

Detectarea de noi amenințări

Pentru analizarea programelor malware cunoscute, specialiștii exploatează informațiile existente, cum ar fi payload-uri și vulnerabilități, pentru a le detecta și a le remedia.

Totuși, în cazul programelor malware nou apărute, specialiștii respectă următorii pași:

- Utilizarea unei metode de reverse engineering pentru analizarea codului programului malware în vederea identificării scopului și caracterului malițios.

- Utilizarea unei analize statice pentru a examina codul malware-ului cu scopul de a identifica comportamentul, payload-urile și vulnerabilitățile acestuia.

- Utilizarea unei analize dinamice pentru a observa comportamentul malware-ului în timpul procesului de rulare.

- Utilizarea unui sandbox pentru a rula programul malware într-un mediu izolat fără a afecta sistemul.

- Utilizarea unei metode euristice cu scopul de a identifica potențialul cod malițios pe baza metodelor și comportamentelor vizibile.

- Analizarea tuturor pașilor urmați si a rezultatelor pentru a determina dacă codul este malițios.

Monitorizarea activităților potențial malițioase pentru o detectare eficientă

Pentru o mai bună detectare a posibilelor acțiuni malițioase se utilizează diferite semnături. În terminologia securității informatice, o semnătură reprezintă o amprentă sau un tipar asociat cu un atac asupra unei rețele sau a unui sistem informatic.

Pentru observarea și identificarea comportamentului unui program malițios, se recomandă rularea acestuia într-un sandbox.

Tipuri de comportamente malițioase:

- Activitate neobișnuită în cadrul sistemului de fișiere;

- Crearea și finalizarea proceselor suspecte;

- Activitate neobișnuită în cadrul rețelei;

- Modificarea sau citirea fișierelor de sistem;

- Accesarea resurselor sistemului;

- Crearea de noi utilizatori;

- Conectarea la servere de la distanță;

- Executarea de comenzi malițioase;

- Exploatarea vulnerabilităților cunoscute din cadrul sistemului.

Exemple care ajută la identificarea unor acțiuni malițioase

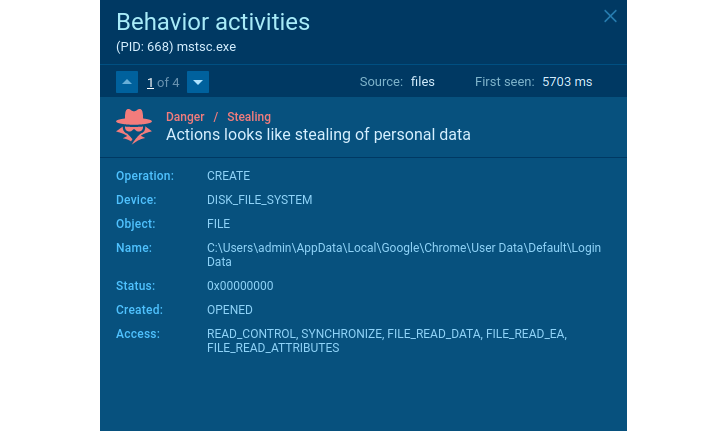

- Exemplu de furt de date

Scopul unei astfel de acțiuni malițioase este identificarea și sustragerea datelor, credențialelor utilizatorului și a cookie-urilor.

Se poate observa o activitate malițioasă deoarece nu vor fi distribuite niciodată credențiale, caracteristici ale sistemului de operare și alte date sensibile colectate la nivel local prin intermediul aplicațiilor legitime.

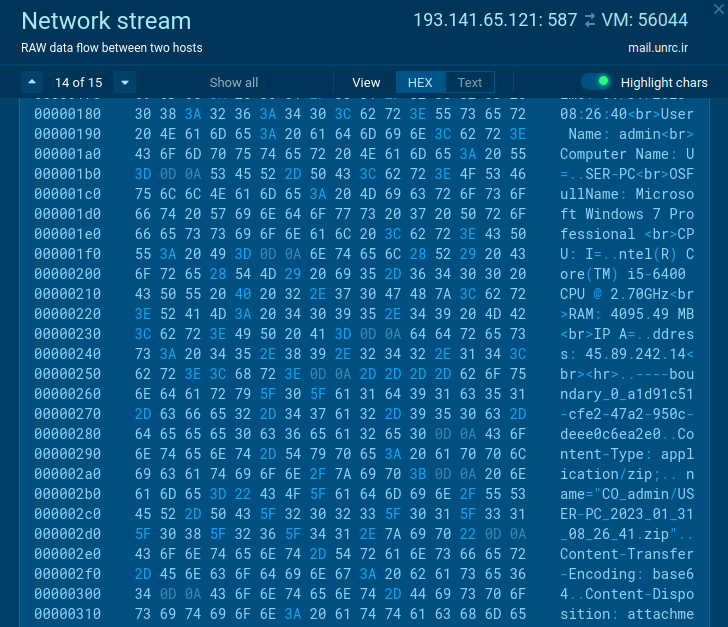

Referitor la traficul de rețea, programele malițioase pot fi detectate prin intermediul unor funcționalități cunoscute. Însă există unele cazuri precum Agent Tesla care nu criptează datele trimise de un sistem infectat, ca în acest exemplu:

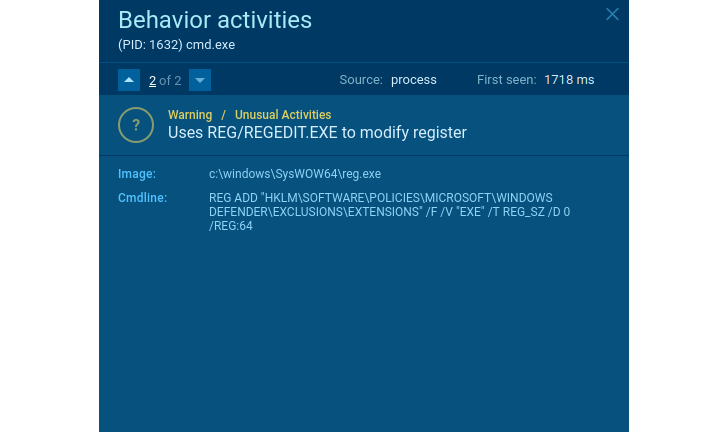

2. Oprirea utilitarului Windows Defender

Orice program care încearcă să întrerupă activitatea utilitarului Windows Defender sau alte aplicații în vederea protejării sistemului de operare este considerat un program malițios. Un astfel de comportament indică o activitate suspectă.

Exemple de activități malițioase :

- Ștergerea copiilor de rezervă și crearea unui fișier TXT/HTML cu textul readme în cadrul fiecărui director

Ca o concluzie, infractorii cibernetici pot folosi amenințări necunoscute pentru a lansa atacuri cibernetice la scară largă. Chiar dacă familia de programe malware nu este detectată, putem concluziona activitatea malițioasă prin luarea în considerare a comportamentului acesteia. Analiza comportamentului îmbunătățește capacitatea de a răspunde la amenințări noi și necunoscute și consolidează protecția rețelei și a organizației.

Sursă: https://thehackernews.com/2023/02/how-to-detect-new-threats-via.html