Zerobot, o nouă rețea botnet ce vizează Spring4Shell

https://unsplash.com

Recent, a fost observată o nouă rețea de tip botnet capabilă de auto-replicare și auto-propragare, ce vizează mai multe vulnerabilități din cadrul IoT (Internet of Things).

Numit Zerobot, malware-ul a fost scris în limbajul de programare Go (Golang) și are mai multe module de auto-replicare, auto-propagare și pentru efectuarea de atacuri asupra diferitelor protocoale. Malware-ul a fost observat comunicând cu serverul său C2 (Comandă și Control) prin intermediul protocolului WebSocket și vizează douăsprezece arhitecturi, inclusiv i386, amd64, arm64, arm, mips, mipsle, mips64, mips64le, ppc64, ppc64le, riscv64 și s390x. Până în prezent, compania de securitate cibernetică Fortinet a identificat două variante ale acestui botnet, una care conține funcții de bază, utilizată până în data de 24 noiembrie, și alta care are capacitatea de auto-replicare și vizează mai multe endpoint-uri începând cu jumătatea lunii noiembrie.

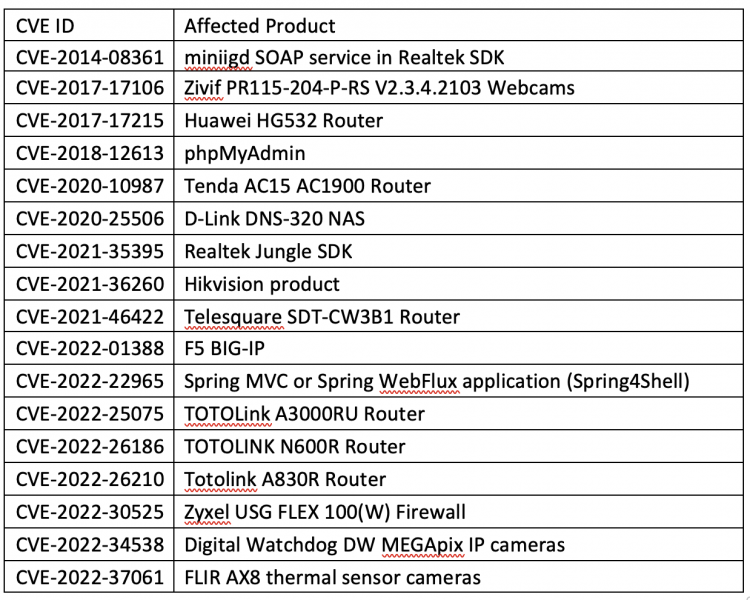

Malware-ul include 21 de exploit-uri, inclusiv Spring4Shell și F5 Big-IP și alte vulnerabilități de securitate ale dispozitivelor IoT (routere, camere de supraveghere sau firewall-uri). Zerobot include de asemenea două exploit-uri preluate de pe un site web care pretinde că partajează vulnerabilitățile în scopuri educaționale.

Odată ce un dispozitiv a fost compromis, Zerobot se copiază pe sistem și configurează un modul pentru a preveni utilizatorii să interacționeze cu activitatea acestuia, după care inițializează conexiunea către C2, transmițând un fișier de tip JSON (care conține informații despre sistemul compromis) și așteaptă comenzile de la server.

Pe baza comenzilor primite malware-ul menține conexiunea activă, lansează / oprește atacuri asupra a diferite protocoale, se actualizează și repornește singur, caută porturi deschise și se răspândește, lansează / oprește anumite procese.

Organizațiile sunt sfătuite să revizuiască lista de vulnerabilități vizate și să aplice cât mai rapid toate suitele de actualizări disponibile.