Creșterea frecvenței de scanare a dus la scăderea cu două treimi a numărului de vulnerabilități

https://www.darkreading.com

Potrivit noului raport al celor de la Veracode – „State of Software Security”, companiile au crescut numărul de scanări privind securitatea aplicațiilor.

Accentul se pune pe creșterea frecvenței de scanare, automatizarea testelor, implementare și pe educarea dezvoltatorilor. Toate acestea sunt caracteristici ale “schimbării culturale” cunoscută sub numele de DevSecOps și au dus la o scădere cu două treimi a numărului de biblioteci vulnerabile și la o reducere cu o treime a timpului necesar pentru remedierea vulnerabilităților. În timp ce 77% dintre bibliotecile de la terți au încă o vulnerabilitate cunoscută la trei luni de la momentul descoperirii, timpul necesar pentru a remedia jumătate dintre vulnerabilități a devenit de trei ori mai mic.

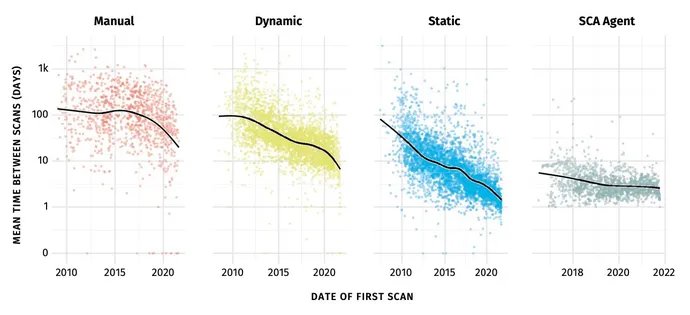

În urmă cu un deceniu, un client obișnuit de la Veracode efectua în medie două sau trei scanări pe an, dar acum majoritatea dezvoltatorilor realizează zilnic scanări de analiză statică și săptămânal scanări de analiză dinamică. În 2010 doar 10% dintre aplicații au fost scanate cel puțin o dată pe săptămână, restul nici măcar o dată pe lună. În 2021 90% dintre aplicații au fost scanate mai mult de o dată pe săptămână. Testarea și integrarea continuă care include scanarea de securitate, a devenit o rutină, lucru care se poate observa prin frecvența cu care utilizatorii își scanează aplicațiile.

Specialiștii sunt de părere că rapiditatea cu care sunt descoperite vulnerabilitățile, duce la remedierea acestora într-un timp mai scurt.

O altă tendință care arată că dezvoltarea se realizează rapid și are impact asupra vulnerabilităților este faptul că echipele de dezvoltare au început să împartă aplicațiile monolitice în colecții mai mici de servicii, sau microservicii.

În 2021, mai puțin de 5% dintre aplicații au folosit mai multe framework-uri și limbaje, acestea fiind în scădere în comparație cu anul 2018 când erau 20%, ceea ce sugerează că proiectele software de mari dimensiuni care implică mai multe limbaje devin tot mai rare.

Metodele de testare urmăresc să găsească diferite tipuri de vulnerabilități, cu excepția pierderii de informații, care este o problemă des întâlnită de fiecare tehnică de testare. Cele mai întâlnite vulnerabilități descoperite în analiza statică au fost injection CRLF, furtul de informații și probleme criptografice, în timp ce în urma analizei dinamice au fost găsite probleme de configurare a serverului, dependințe nesigure și pierderi de informații.

Fiecare limbaj de programare avea o înclinație specifică pentru anumite vulnerabilități. De exemplu, aplicațiile Java au avut vulnerabilități de tip de injection CRLF, cele Python au avut probleme criptografice, iar principala problemă din C++ a fost gestionarea erorilor.

Vulnerabilitățile descoperite în urma analizei compoziției software au avut nevoie de cel mai mult timp pentru a fi remediate.

Pentru remedierea a jumătate din vulnerabilitățile descoperite a fost nevoie de 143 de zile pentru analiza dinamică, 290 de zile pentru analiza statică și 397 de zile pentru analiza compoziției software. Chiar dacă par multe cele 397 zile, acest rezultat este de fapt o îmbunătățire semnificativă – în 2017 a fost nevoie de mai mult de trei ani pentru a remedia jumătate din vulnerabilități.

În ceea ce privește bibliotecile open source, Veracode a constatat că cele mai utilizate biblioteci au continuat să rămână la fel în ultimii cinci ani. Mai mult de 97% din codul din aplicațiile Java, de exemplu, provine din biblioteci open source. Cu toate acestea, ponderea bibliotecilor cu vulnerabilități a scăzut în ultimii cinci ani, Java, JavaScript și Python înregistrând o scădere semnificativă a bibliotecilor vulnerabile.

Sursa : https://www.darkreading.com/application-security/vulnerability-scanning-triples-leading-to-two-third-fewer-flaws